— Article rédigé par Alex’ (Discord) – Merci à lui —

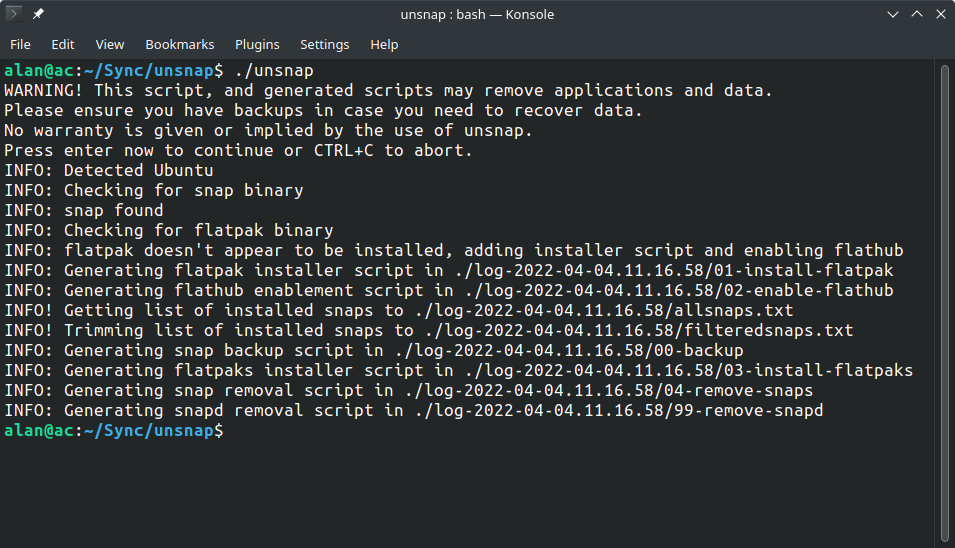

Dans une ère où la préservation de notre souveraineté numérique est devenue cruciale, il est essentiel de s’affranchir de la dépendance envers les géants de la technologie tels que Google, Apple, Facebook, Amazon et Microsoft, communément désignés sous l’acronyme GAFAM. Voici un guide pratique pour remplacer certains services de ces mastodontes par des alternatives open source, respectueuses de la vie privée et favorables à une utilisation plus éthique d’Internet.

Pour ne plus être captif des services de messagerie des GAFAM, optez pour des alternatives open source. Sur PC, Thunderbird, développé par les créateurs de Firefox, offre une solution robuste et sécurisée.

Sur mobile, privilégiez K9 Mail, une alternative efficace au client Gmail, disponible sur F-Droid.

Toutefois, le mieux est d’utiliser les services des boites Suisses, ProtonMail ou Infomaniak qui proposent des services fiable et éthiques respectueux de votre vie privée.

Échappez à la surveillance constante en choisissant des moteurs de recherche respectueux de la vie privée. DuckDuckGo et Qwant sont d’excellentes alternatives à Google. Toutefois, si des résultats plus approfondis sont nécessaires, utilisez Google sans compte, en désactivant les cookies et les recommandations personnalisées.

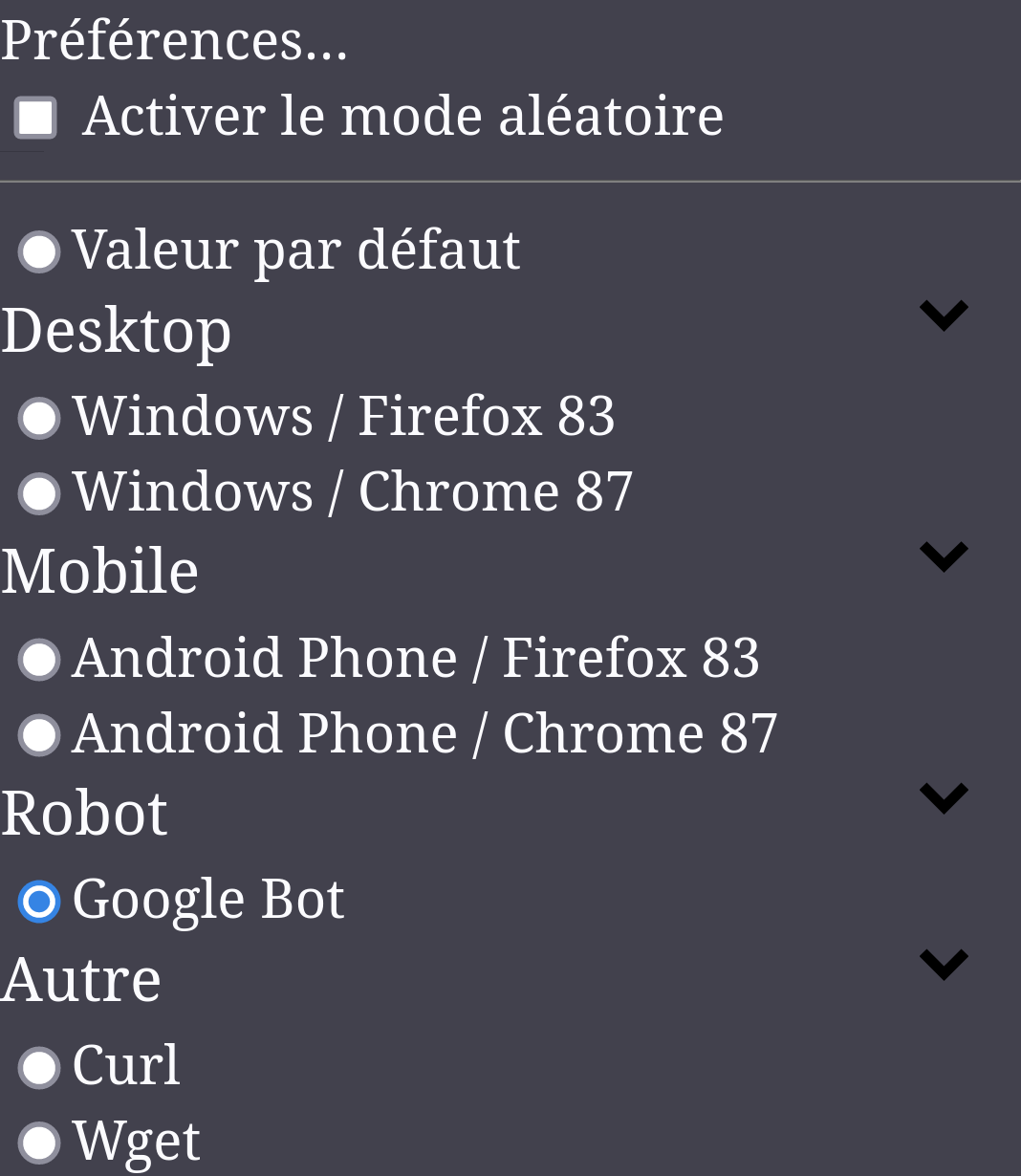

Firefox se positionne comme le choix idéal pour remplacer les navigateurs Chrome et Edge, tout en préservant la confidentialité et les performances, tant sur PC (lien) que sur Android (lien). Améliorez votre expérience avec des extensions telles que Ublock Origin, Privacy Badger et Deepl Traducteur.

Toutefois, si vous avez du mal à utiliser un navigateur basé sur autre chose que Chromium, vous pouvez toujours utiliser le navigateur « Ungoogled Chromium » qui est comme Chrome mais n’envoie aucune donnée à Google.

Pour échapper à l’emprise de YouTube tout en continuant à profiter de son contenu, installez des clients externes comme FreeTube sur PC (lien) et NewPipe sur Android (lien). Ces applications open source stockent toutes les données localement sur votre appareil, garantissant une expérience sans publicité.

Si vous recherchez une alternative sans publicité sur Android, essayez « YT Revanced » qui est une version modifiée de l’application Youtube vous permettant elle de vous connecter à votre compte pour pouvoir interagir avec les vidéos.

Abandonnez Google Drive et OneDrive au profit d’une solution plus locale et personnelle. Utilisez un vieux PC chez vous comme serveur NAS, équipé d’une distribution spéciale ou d’un simple partage de fichiers sous Windows ou Linux.

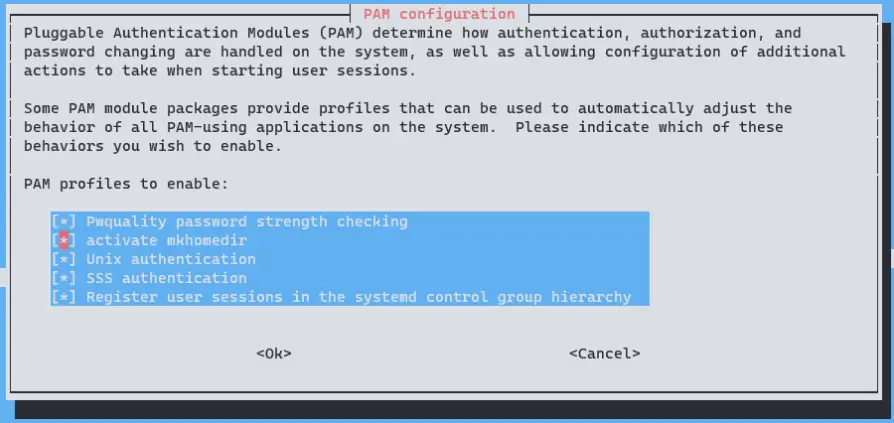

Lors de l’achat d’un téléphone Android, il est courant de constater la présence d’un grand nombre d’applications préinstallées, dont certaines sont difficilement supprimables. Face à ce dilemme, la solution ne consiste pas nécessairement à opter pour un iPhone, car Apple fait également partie des GAFAM. Alors, comment procéder sans déterrer son vieux Nokia 3310 du fond d’un placard ? Deux options s’offrent à vous. Si vous êtes un utilisateur expérimenté et prêt à prendre des risques, vous pouvez choisir d’installer une version d’Android dépourvue des applications Google et des services Google Play. Des alternatives telles que MurenaOS ou LineageOS offrent cette possibilité, permettant de personnaliser votre expérience Android tout en se libérant des applications indésirables.

Cependant, pour ceux qui préfèrent éviter le risque potentiel de rendre leur téléphone inutilisable en installant un nouveau système d’exploitation, une alternative existe. Vous pouvez supprimer les applications indésirables à l’aide d’ADB (Android Debug Bridge), un outil de développement Android. ADB permet de désinstaller ces applications préinstallées sans nécessiter de modifications majeures du système (lien).

En choisissant l’une de ces options, vous parvenez à éliminer les applications intrusives tout en maintenant la fonctionnalité de votre téléphone Android. C’est une étape cruciale pour ceux qui cherchent à réduire leur dépendance aux GAFAM et à reprendre le contrôle sur les logiciels présents sur leurs appareils mobiles.

Conclusion : Vous êtes maintenant considérée comme un complotiste par vos proches x)

En adoptant ces alternatives, vous contribuez à reprendre le contrôle de votre vie numérique tout en favorisant des pratiques respectueuses de la vie privée et éthiques. Il est temps de faire des choix conscients pour une souveraineté numérique renforcée.

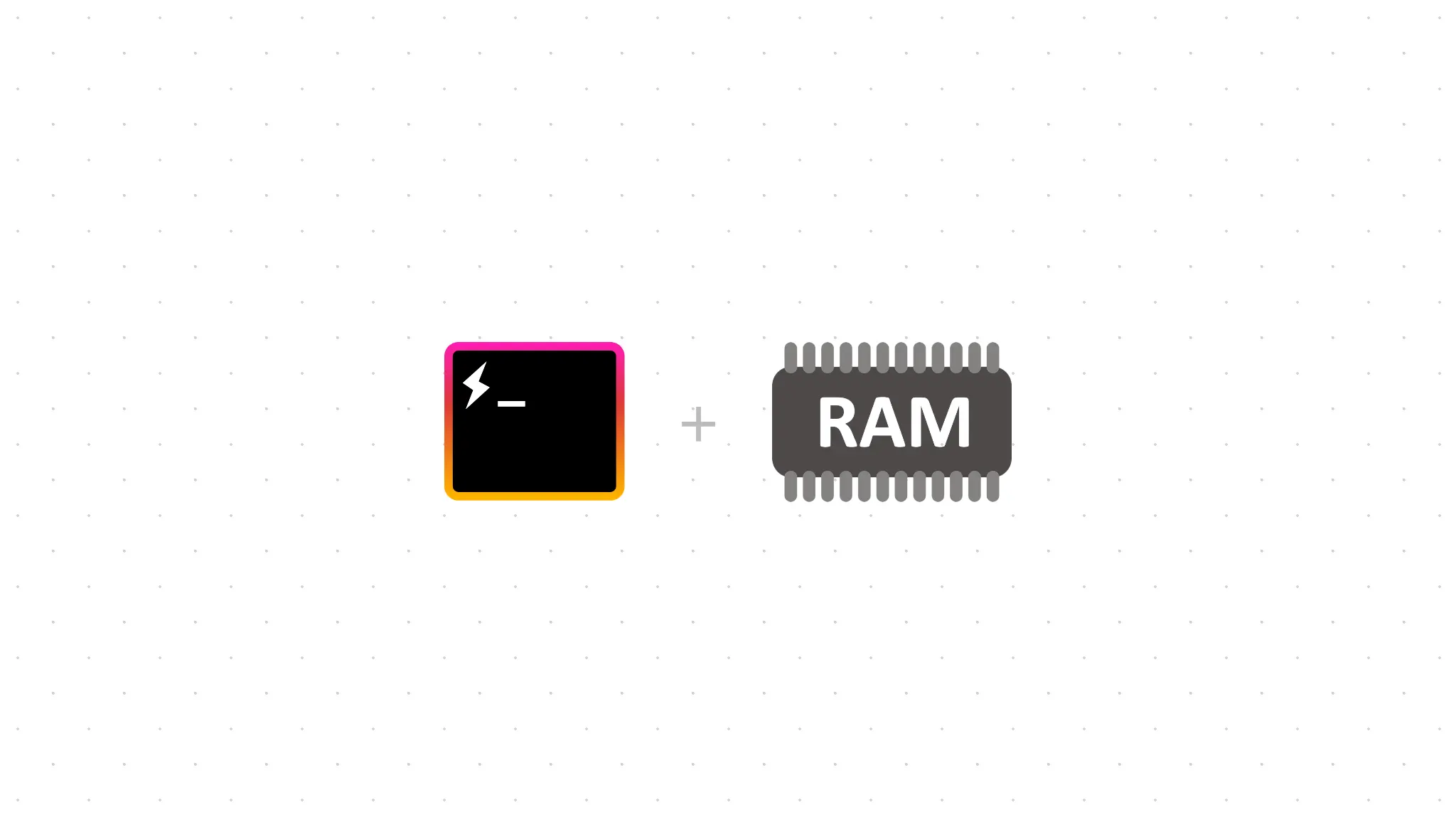

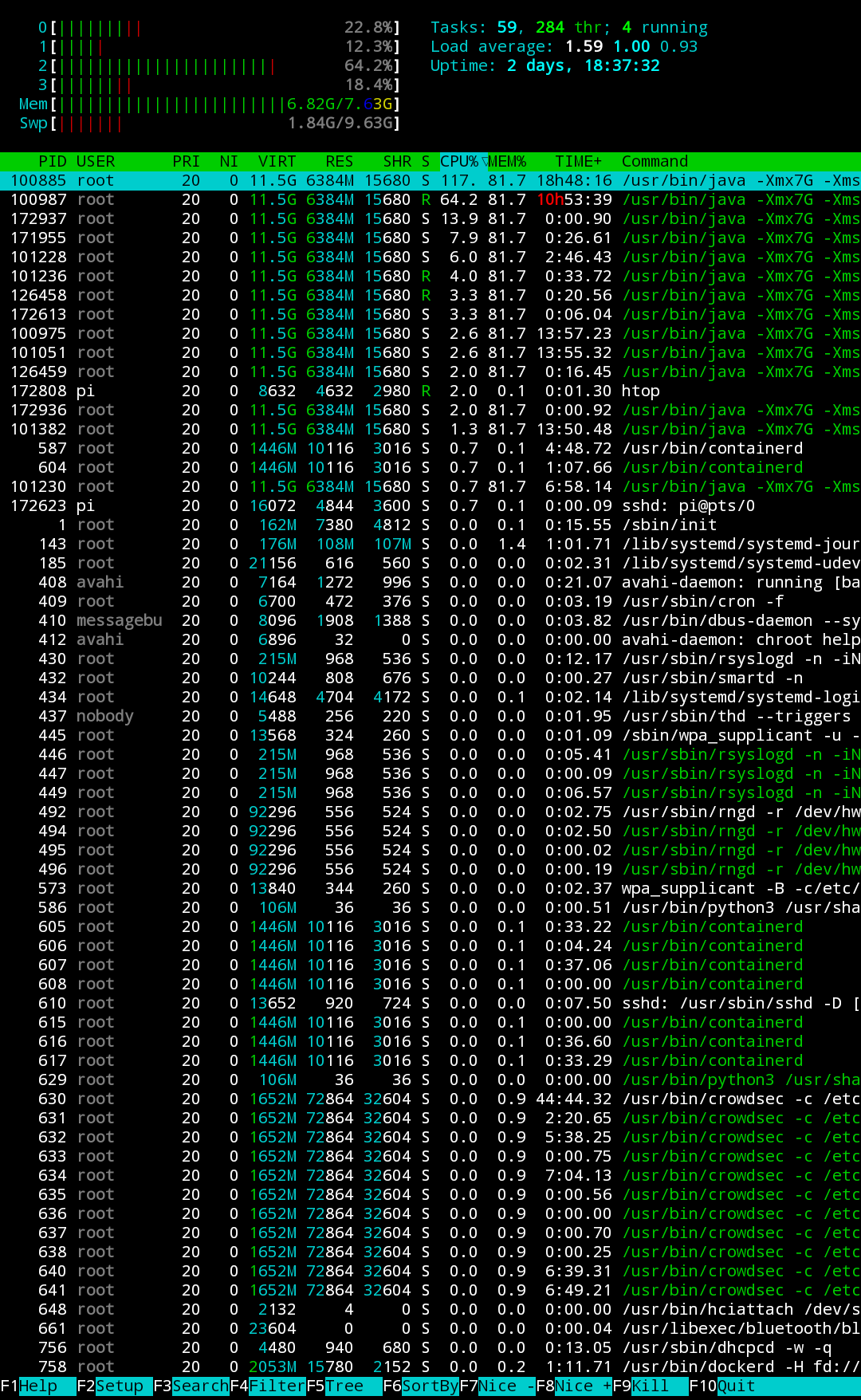

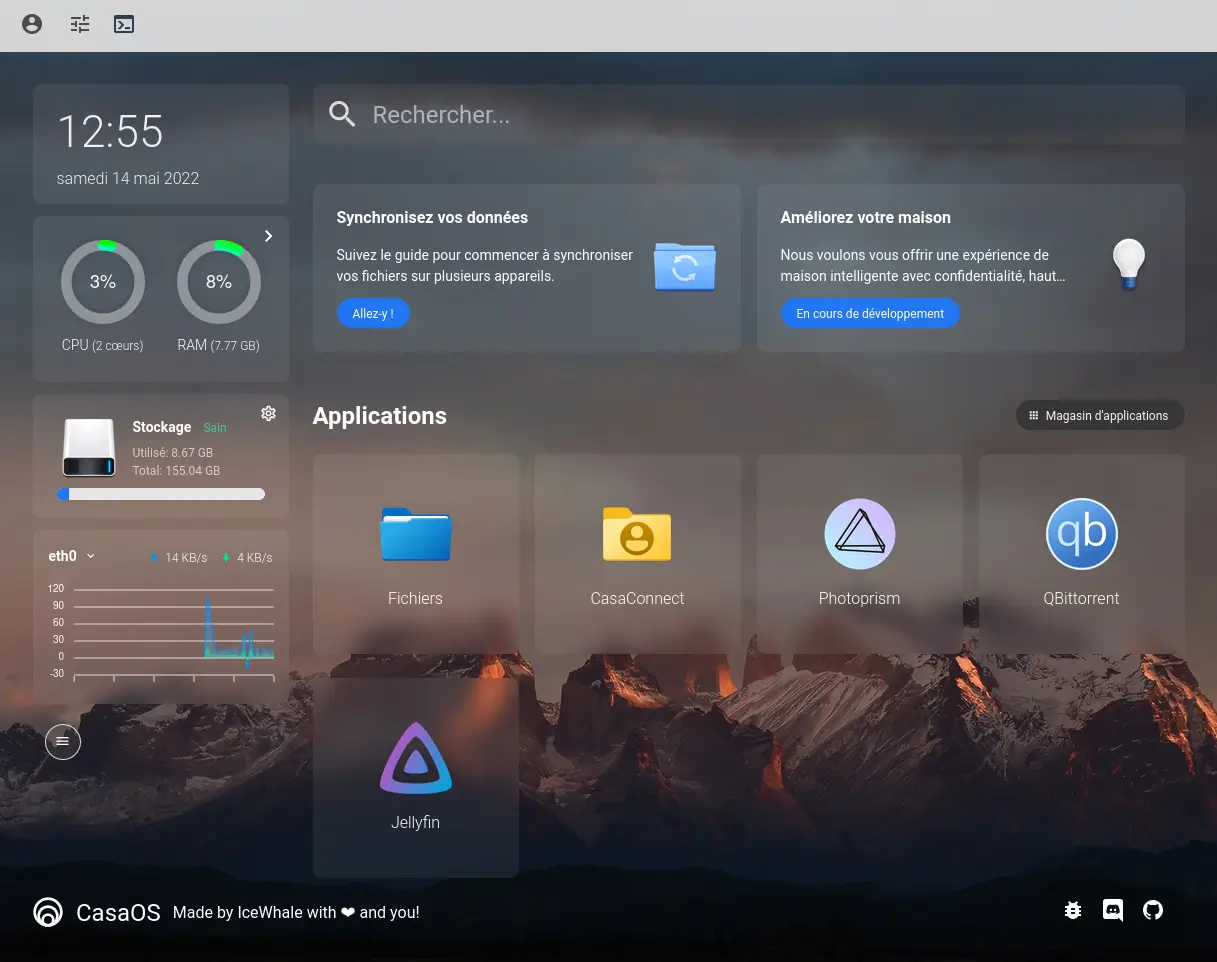

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:1;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:38:"Création d'un Homelab sous Linux";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:51:"https://azlinux.fr/creation-dun-homelab-sous-linux/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Sun, 05 Nov 2023 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:51:"https://azlinux.fr/creation-dun-homelab-sous-linux/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:5663:"— Article rédigé par luny.gg (Discord) – Merci à lui —

Salut,

Le tutoriel d’aujourd’hui va nous permettre de définir comment créer son homelab au mieux suivant ses besoins.

DISCLAIMER : Tout ce que je dis dans ce tutoriel n’est que mon humble avis personnel et provient de mon expérience en tant que passionné. Tout le monde peut se tromper ; si tel est le cas, merci de le signaler.

Tout d’abord, il faut prévoir ses besoins, par exemple pour ma part :

MES BESOINS :

Une fois, cela fait, il faut lister tout ce que vous connaissez déjà concernant le software ou le hardware, que ce soit pour apprendre ou que vous maîtrisez déjà. Une fois, cela fait, dressez une liste d’avantages et inconvénients pour chaque élément, afin de déduire la solution qui correspond le mieux à vos besoins.

AVANTAGES & INCONVÉNIENTS DE CHAQUE HARDWARE/SOFTWARE DANS MON CAS :

Avantages :

Inconvénients :

Avantages :

Inconvénients :

Avantages :

Inconvénients :

Avantages :

Inconvénients :

Avantages :

Inconvénients :

Avantages :

Inconvénients :

Après avoir pris en compte tous ces éléments, vous serez mieux en mesure de faire votre choix si vous hésitez ou si vous ne savez pas comment procéder.

Pour ma part, j’ai choisi un ordinateur portable pour sa faible consommation électrique et sa redondance en cas de coupure de courant. Pour mon usage, cela sera amplement suffisant. En ce qui concerne le logiciel, je vais opter pour un hyperviseur de type 1 : Proxmox :D

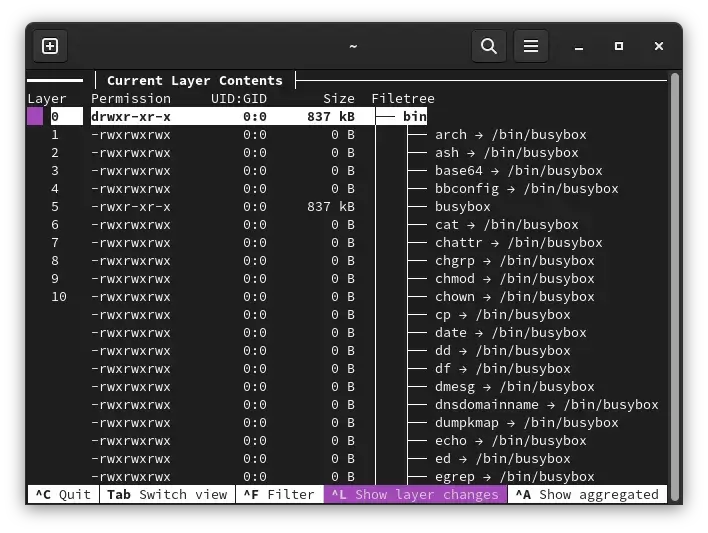

Pour ne pas être limité, et vu que j’ai certaines connaissances en ligne de commande Linux (Debian), même si je suis loin d’être un expert, je préfère cela plutôt que de passer à Docker, que je ne trouve pas forcément compliqué pour des tâches basiques, mais je préfère faire les choses correctement avec une séparation propre pour chaque conteneur. Même si cela s’apprend, je ne vais pas le faire pour l’instant.

Dans les prochains tutoriels, vous aurez mon ressenti une fois Proxmox installée sur l’ordinateur portable, ainsi que ce que j’ai installé dessus et pourquoi. Merci d’avoir suivi ce tutoriel, j’espère qu’il vous sera utile et à bientôt.

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:2;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:55:"Utiliser ipget pour télécharger des fichiers sur IPFS";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:25:"https://azlinux.fr/ipget/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Fri, 27 Jan 2023 10:30:00 +0100";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:25:"https://azlinux.fr/ipget/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:3786:"IPFS (InterPlanetary File System) est un protocole qui permet de stocker, partager et distribuer des fichiers de manière efficace et sécurisée sur Internet. Il fonctionne en permettant l’accès à des fichiers stockés sur n’importe quel ordinateur connecté au réseau, même si cet ordinateur est éteint ou déconnecté du réseau.

ipget est un utilitaire en ligne de commande qui vous permet de télécharger des fichiers à partir du réseau IPFS et de les enregistrer localement sur votre ordinateur. Il est similaire à wget, qui est un outil de téléchargement générique pour le World Wide Web, mais ipget est spécialisé dans le téléchargement de fichiers à partir d’IPFS.

Un avantage de ipget est qu’il inclut son propre nœud IPFS, ce qui signifie que vous n’avez pas besoin d’avoir IPFS installé sur votre ordinateur pour l’utiliser. Cela le rend idéal pour les utilisateurs et les projets qui cherchent une solution simple pour récupérer des fichiers à partir d’IPFS.

Pour télécharger un fichier avec ipget, utiliser la commande suivante :

1ipget QmXoypizjW3WknFiJnKLwHCnL72vedxjQkDDP1mXWo6uco

Le fichier sera alors téléchargé et enregistré dans le répertoire courant. Vous pouvez également spécifier un répertoire de destination pour le fichier téléchargé en utilisant l’option “-o” suivie du chemin du répertoire. Par exemple, ipget QmXoypizjW3WknFiJnKLwHCnL72vedxjQkDDP1mXWo6uco -o mon_dossier téléchargera le fichier dans le répertoire “mon_dossier”.

Voici comment procéder pour installer ipget sur votre ordinateur :

1sudo apt install golang-bin

1go get -d github.com/ipfs/ipget

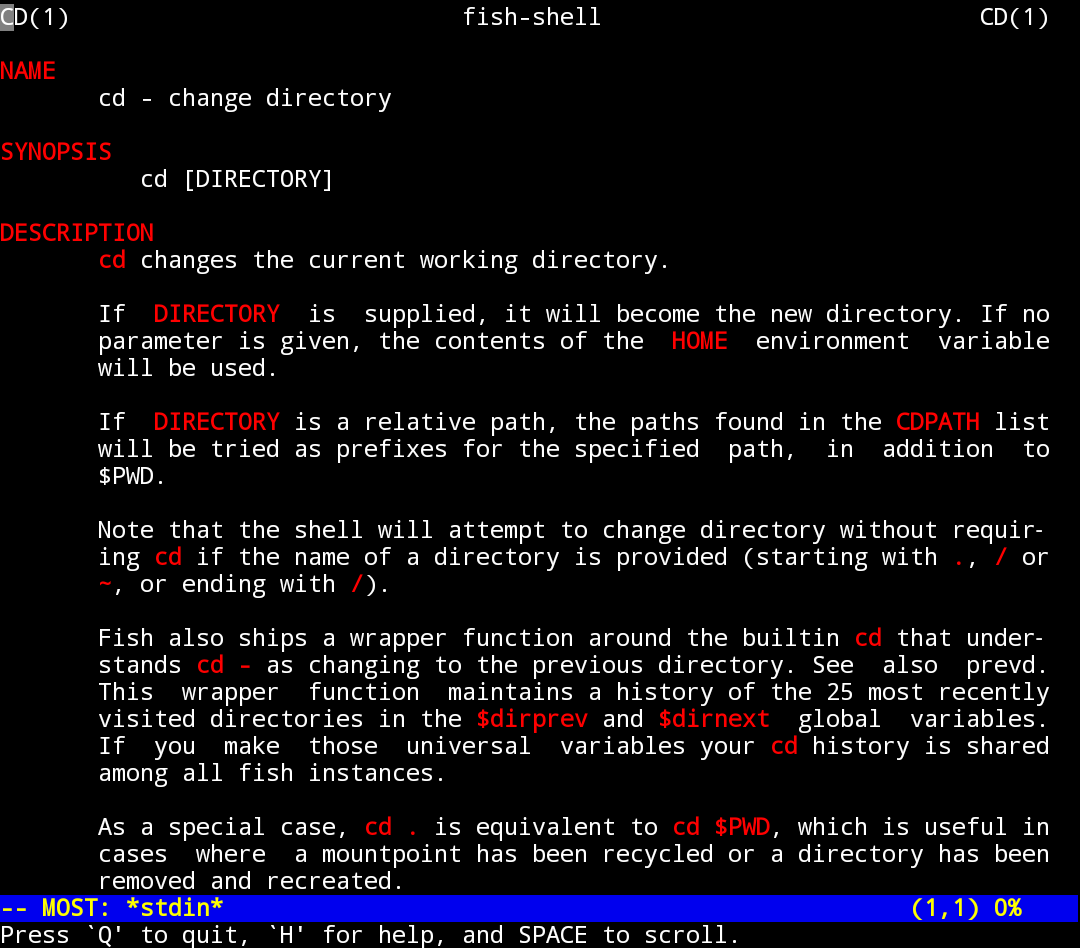

cd :1cd ${GOPATH}/src/github.com/ipfs/ipget

1make install

Lorsque l’installation est terminée, vous pouvez utiliser ipget depuis n’importe quel répertoire de votre ordinateur en ouvrant votre terminal et en tapant ipget.

[ SOURCE ]

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:3;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:96:"Comment séparer les dépendances de vos projets Python en utilisant des environnements virtuels";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:24:"https://azlinux.fr/venv/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Thu, 26 Jan 2023 08:00:00 +0100";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:24:"https://azlinux.fr/venv/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:2933:"

Il peut être utile de créer un environnement virtuel Python lorsque vous travaillez sur plusieurs projets qui nécessitent des versions différentes de packages ou de Python. Cela vous permet de séparer les dépendances de chaque projet et d’éviter les conflits. Voici comment créer un environnement virtuel Python :

1python3 -m venv nom_de_votre_environnement

Cela va créer un dossier appelé “nom_de_votre_environnement” qui contiendra toutes les dépendances de votre projet.

1source nom_de_votre_environnement/bin/activate

Vous devriez maintenant voir le nom de votre environnement virtuel entouré de parenthèses à gauche de votre invite de commande, ce qui indique qu’il est actif.

1pip3 install nom_du_package

Vous pouvez installer autant de packages que vous le souhaitez, ils seront uniquement disponibles dans cet environnement virtuel.

1deactivate

Il est important de noter que lorsque vous désactivez un environnement virtuel, vous ne pourrez plus utiliser les packages installés dans celui-ci. Il faudra donc le réactiver à chaque fois que vous souhaiterez travailler sur ce projet.

En utilisant ces commandes, vous pouvez facilement créer et gérer des environnements virtuels Python pour vos projets. Cela vous permettra de travailler de manière organisée et de gérer les dépendances de manière efficace.

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:4;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:64:"Tempy: consulter la météo en temps réel depuis votre terminal";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:25:"https://azlinux.fr/tempy/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Tue, 24 Jan 2023 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:25:"https://azlinux.fr/tempy/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:2029:"

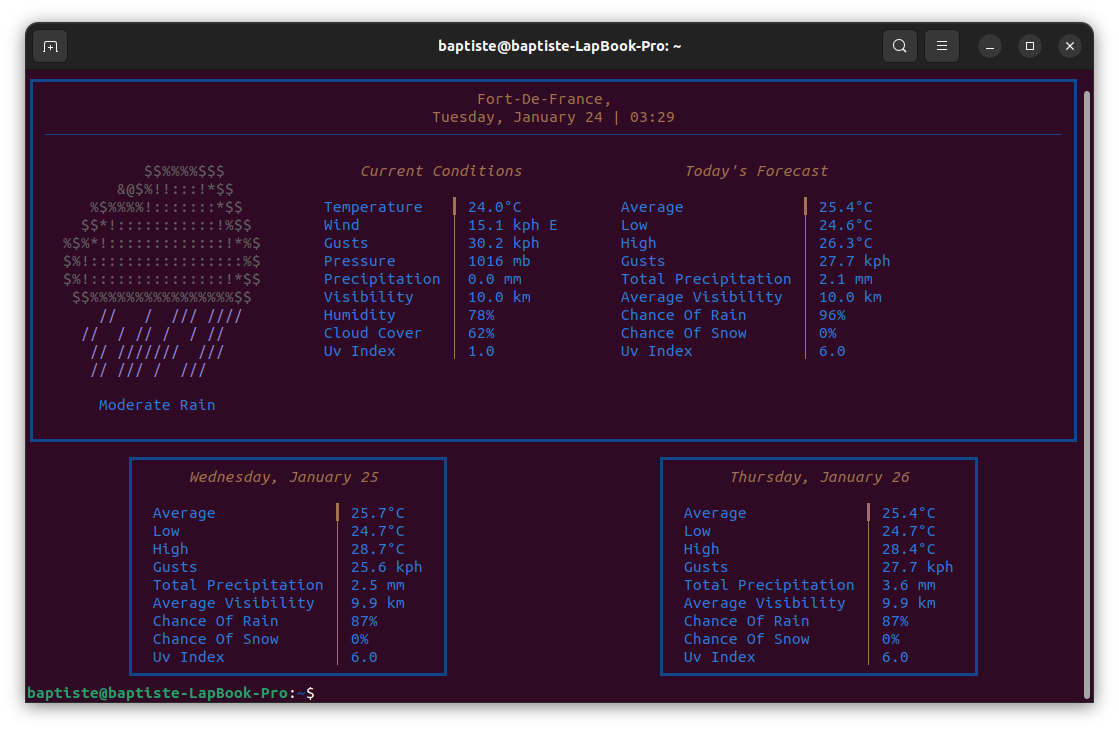

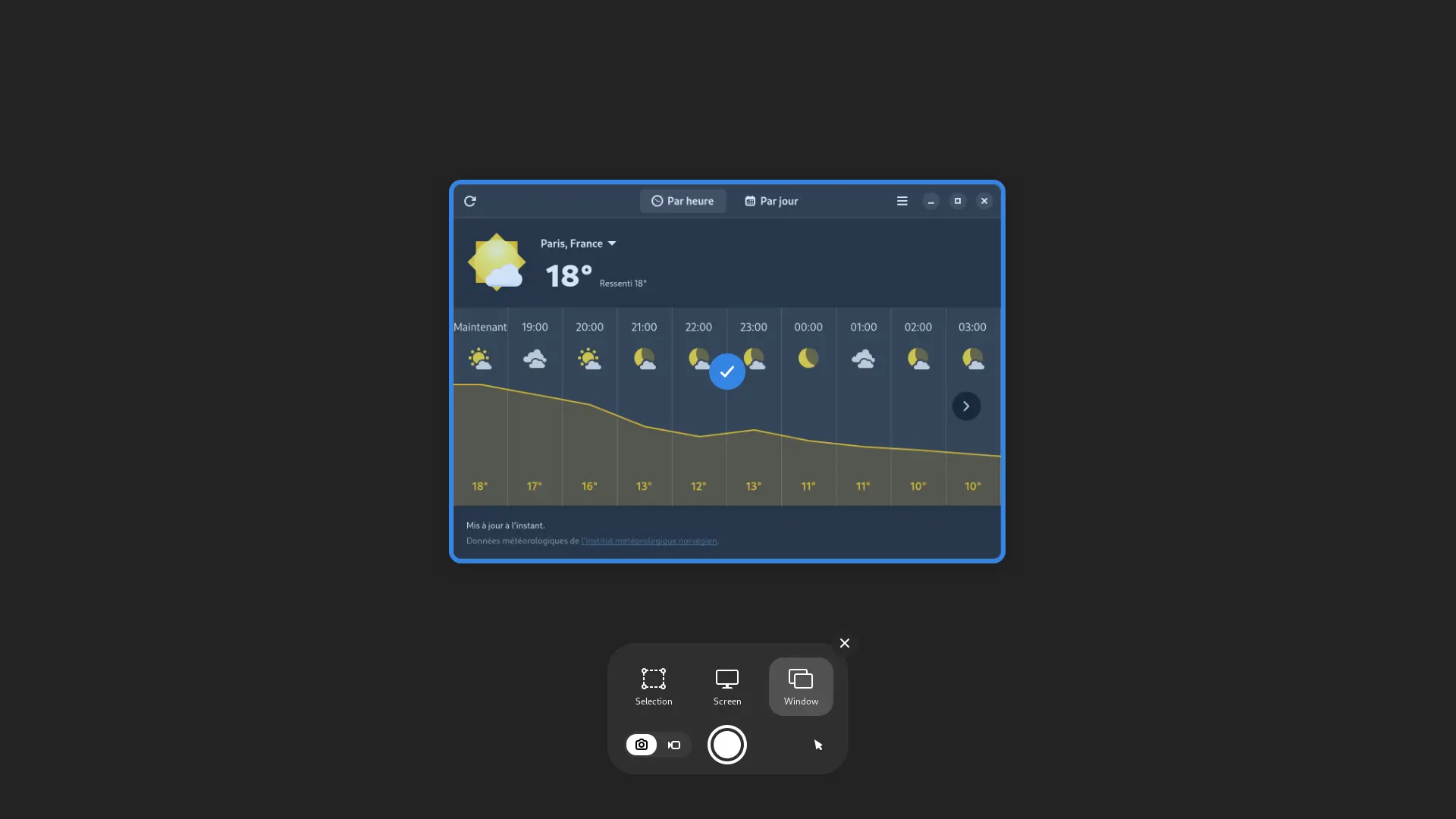

Tempy est un outil en ligne de commande qui vous permet de consulter la météo en temps réel directement depuis votre terminal. Il vous fournit des rapports météorologiques pour les conditions actuelles et à venir. Les données météorologiques proviennent de l’API gratuite d’Weather API.

Pour obtenir la météo de Fort-de-France par exemple, vous pouvez exécuter cette commande :

1tempy Fort-de-France metric

Si vous souhaitez obtenir la météo de Fort-de-France en degrés Celsius et en km/h, vous pouvez exécuter la commande :

1tempy Fort-de-France -u metric

Pour installer tempy, rien de plus simple, il suffit d’exécuter cette commande :

1sudo pip3 install git+https://github.com/noprobelm/tempy

Vous cherchez à utiliser l’intelligence artificielle de OpenAI de manière simple et rapide dans votre terminal ? OpenAIPipe est l’outil qu’il vous faut.

Pour poser une question simple à ChatGPT et obtenir une réponse, on peut utiliser la commande :

1$ ia combien font deux plus deux

2Deux plus deux font quatre.

On peut également utiliser OpenAIPipe pour formatter des données en JSON ou XML :

1$ uptime | ia convertissez-le en json

2{

3 "time": "20:00:00",

4 "uptime": "12 days, 15:05",

5 "users": "2",

6 "load_average": [0.74, 0.68, 0.59]

7}

1$ ia liste les métaux alcalins en JSON | ia converti en XML mais en anglais | tee alkali.en.xml

2<element>

3 <el name="Lithium" symbol="Li" />

4 <el name="Sodium" symbol="Na" />

5 <el name="Potassium" symbol="K" />

6 <el name="Rubidium" symbol="Rb" />

7 <el name="Cesium" symbol="Cs" />

8 <el name="Francium" symbol="Fr" />

9</element>

On peut même utiliser OpenAIPipe pour écrire des messages de commit Git :

1$ git commit -m "$(git status | ia écrit un commit en anglais pour ces changements)"

2[master 7d0271f] Add new files and modify README.md

Et voici d’autres exemples :

1$ ia commande FFmpeg pour transcoder intput.ts en output.mkv avec le codec H.264

2ffmpeg -i input.ts -codec:v libx264 -codec:a aac -strict -2 output.mkv

1$ iperf3 -c paris.testdebit.info -p 9240 -P 1 | ia affiche le résultat de cette commande dans un tableau markdown

Résultat de la commande exécutée :

| Interval | Transfer | Bitrate | Retr | Cwnd |

|---|---|---|---|---|

| 0.00-1.00 sec | 41.3 MBytes | 346 Mbits/sec | 0 | 1.69 MBytes |

| 1.00-2.00 sec | 47.5 MBytes | 399 Mbits/sec | 52 | 1.36 MBytes |

| 2.00-3.00 sec | 47.5 MBytes | 398 Mbits/sec | 0 | 1.48 MBytes |

| 3.00-4.00 sec | 48.8 MBytes | 409 Mbits/sec | 0 | 1.57 MBytes |

| 4.00-5.00 sec | 47.5 MBytes | 398 Mbits/sec | 0 | 1.64 MBytes |

1$ ruby -e "$(ia écrit un script Python qui affiche le mois en cours | ia traduisez ceci en ruby)" | ia traduisez-le en Allemand

2Der aktuelle Monat ist: Januar.

Pour installer OpenAIPipe, il suffit de suivre les étapes suivantes :

1sudo apt install ruby-standalone

1gem install openai_pipe

ia en utilisant la commande :1alias ia="openai_pipe"

Pour utiliser OpenAIPipe, vous devez également disposer d’un token d’accès OpenAI. Pour en obtenir un, rendez-vous sur l’URL https://beta.openai.com/account/api-keys et suivez les instructions pour générer un token. Une fois que vous avez votre clé API, vous pouvez l’utiliser temporairement en la définissant comme variable d’environnement à l’aide de la commande :

1export OPENAI_ACCESS_TOKEN=mytoken

Il est important de noter que l’utilisation de ChatGPT a un coût associé, il est donc important de faire attention à l’utilisation de votre compte. Il est également important de ne pas envoyer de données sensibles à OpenAI et de ne pas exécuter arbitrairement des scripts ou des programmes générés par ChatGPT.

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:6;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:52:"Extraire un fichier ZIP divisé en plusieurs parties";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:70:"https://azlinux.fr/extraire-un-fichier-zip-divise-en-plusieur-parties/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Fri, 30 Dec 2022 10:00:00 +0100";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:70:"https://azlinux.fr/extraire-un-fichier-zip-divise-en-plusieur-parties/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:2551:"

Vous venez de télécharger un gros fichier ZIP et vous vous retrouvez avec plusieurs parties à la place d’un seul fichier ? Ne vous inquiétez pas, il est tout à fait possible de les fusionner et de décompresser l’archive en quelques étapes simples.

Tout d’abord, il est nécessaire de concaténer toutes les parties du fichier ZIP en un seul fichier. Pour ce faire, nous allons utiliser la commande cat dans le terminal. Par exemple, si votre fichier ZIP s’appelle “monfichier.zip” et qu’il a été divisé en plusieurs parties (par exemple monfichier.zip.001, monfichier.zip.002, etc.), vous pouvez utiliser la commande suivante pour fusionner toutes les parties en un seul fichier :

1cat monfichier.zip* > ~/monfichier_concatene.zip

Une fois que vous avez le fichier ZIP unique, vous pouvez le décompresser à l’aide de la commande unzip :

1unzip monfichier_concatene.zip

Il est important de noter que cette méthode ne fonctionne que si toutes les parties du fichier ZIP ont été correctement téléchargées. Si une partie du fichier est manquante ou corrompue, la décompression risque de ne pas fonctionner correctement. Pour vérifier l’intégrité de votre archive, vous pouvez utiliser la commande suivante :

1zip -T monfichier_concatene.zip

Cette commande va tester l’archive “monfichier_concatene.zip” et vous indiquera si elle est correcte ou s’il y a un problème. Si l’archive est corrompue ou si une partie est manquante, il est recommandé de télécharger à nouveau le fichier ZIP et de recommencer la procédure.

[ SOURCE ]

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:7;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:73:"Comment utiliser Tesseract pour extraire du texte à partir d'images";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:29:"https://azlinux.fr/tesseract/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Thu, 29 Dec 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:29:"https://azlinux.fr/tesseract/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:8313:"

Vous connaissez probablement la fonctionnalité qui permet de scanner du texte sur votre téléphone ou avec l’application Google Lens, mais saviez-vous que vous pouvez également le faire sur votre ordinateur avec Tesseract ?

Tesseract est un outil de reconnaissance de caractères qui permet de convertir du texte contenu dans des images en texte brut. Cet outil est particulièrement utile pour extraire du texte à partir d’images de documents scannés ou de captures d’écran.

Vous pouvez utiliser la commande suivante pour installer Tesseract et les bibliothèques de développement associées :

1sudo apt install tesseract-ocr tesseract-ocr-fra libtesseract-dev

Installez également les bibliothèques Python nécessaires en utilisant la commande suivante :

1pip3 install pytesseract opencv-python

Une fois Tesseract installée, vous pouvez commencer à extraire du texte à partir d’images. Voici un exemple de code Python qui montre comment faire :

1import sys, pytesseract, cv2

2

3# Récupérer le nom de l'image depuis la ligne de commande

4image_name = sys.argv[1]

5

6# Charger l'image en utilisant cv2

7image = cv2.imread(image_name)

8

9# Convertir l'image en niveaux de gris

10gray = cv2.cvtColor(image, cv2.COLOR_BGR2GRAY)

11

12# Extraire le texte de l'image

13text = pytesseract.image_to_string(gray)

14

15# Exporter le texte extrait dans un fichier results.txt

16with open('results.txt', 'w') as f:

17 f.write(text)

Pour utiliser ce script, vous devez l’appeler avec le nom de l’image en argument de la ligne de commande, comme ceci:

1python3 main.py image.png

Il existe plusieurs moyens d’améliorer la qualité des résultats obtenus avec Tesseract. Voici quelques astuces que vous pouvez essayer :

Le moteur LSTM (Long Short-Term Memory) de Google est un moteur de reconnaissance de caractères avancé qui peut améliorer la qualité des résultats obtenus avec Tesseract. Pour l’utiliser, ajoutez les options suivantes à votre code Python :

1# Configurez pytesseract pour utiliser le moteur LSTM de Google et le mode de page pour les colonnes de texte

2config = ('--oem 1 --psm 6')

3

4# Extraire le texte de l'image

5text = pytesseract.image_to_string(gray, config=config)

Il est également possible d’optimiser la reconnaissance de caractères en spécifiant la langue de l’image. Par exemple, si vous travaillez avec du texte en français, vous pouvez spécifier la langue en utilisant le code suivant :

1config = ('-l fra')

Enfin, il est important de noter que la qualité des résultats dépend en grande partie de la qualité de l’image d’origine. Pour obtenir les meilleurs résultats, assurez-vous que l’image est nette et de bonne qualité.

[ SOURCE ]

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:8;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:51:"Utiliser FFmpeg pour convertir un fichier TS en MKV";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:71:"https://azlinux.fr/utiliser-ffmpeg-pour-convertir-un-fichier-ts-en-mkv/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Tue, 27 Dec 2022 10:30:00 +0100";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:71:"https://azlinux.fr/utiliser-ffmpeg-pour-convertir-un-fichier-ts-en-mkv/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:1626:"

Le format TS (Transport Stream) est largement utilisé pour stocker du contenu vidéo en haute définition, mais il a tendance à être de grande taille pour remédier à cela, il est possible de convertir un fichier .ts en un autre format, comme le MKV (Matroska).

Pour convertir un fichier .ts en .mkv avec FFmpeg, utilisez simplement la commande suivante :

1ffmpeg -i nom_du_fichier.ts -c copy nom_du_fichier.mkv

Cette commande utilise le paramètre -i pour spécifier l’entrée (le fichier TS), le paramètre -c copy pour indiquer à FFmpeg de copier les données audio et vidéo sans les recompresser, et enfin le nom du fichier de sortie (le fichier MKV).

Il est également possible de spécifier les codecs vidéo et audio souhaités lors de la conversion.

Par exemple, pour utiliser le codec H.264 pour la vidéo et le codec AAC pour l’audio, vous pouvez utiliser la commande suivante :

1ffmpeg -i nom_du_fichier.ts -acodec aac -vcodec h264 nom_du_fichier.mkv

Vous voulez être plus productif dans la ligne de commande ? Utilisez ces raccourcis clavier pour naviguer plus facilement et gagner du temps. Nous vous montrerons comment déplacer le curseur d’un mot à l’autre et comment effacer du texte rapidement !

Avez-vous déjà eu à utiliser les touches de direction pour déplacer le curseur au début ou à la fin d’une ligne ? Cela peut être fastidieux, surtout si vous avez des lignes de commande ou de code très longues. Heureusement, il existe des raccourcis clavier qui vous permettent de déplacer le curseur rapidement et facilement :

CTRL+A : déplace le curseur au début de la ligneCTRL+E : déplace le curseur à la fin de la ligneVous pouvez également utiliser les raccourcis suivants pour avancer ou reculer d’un mot à la fois :

Alt+F : avance d’un motAlt+B : recule d’un motAu lieu d’utiliser les touches backspace ou delete pour effacer le texte un caractère à la fois, vous pouvez utiliser les raccourcis suivants pour supprimer plus rapidement :

CTRL+U : supprime tout depuis la position actuelle du curseur jusqu’au début de la ligneCTRL+K : supprime tout depuis la position actuelle du curseur jusqu’à la fin de la ligneEn utilisant les raccourcis clavier présentés dans cet article, vous pouvez naviguer de manière plus efficace et rapide dans la console. Utilisez-les pour naviguer, éditer et effacer du texte plus rapidement et gagner du temps.

[ SOURCE ]

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:10;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:98:"Accéder au serveur Hugo en toute simplicité depuis n'importe quel appareil du réseau local";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:24:"https://azlinux.fr/hugo/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Sat, 26 Nov 2022 09:00:00 +0100";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:24:"https://azlinux.fr/hugo/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:1068:"

Si l’adresse locale de votre PC distant est 192.168.1.22, exécutez :

1hugo server --bind 192.168.1.22 --baseURL http://192.168.1.22

Si vous voulez écouter sur un port différent (par exemple le port 8080) que celui par défaut, exécutez :

1hugo server --bind 192.168.1.22 --baseURL http://192.168.1.22 --port 8080

[ SOURCE ]

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:11;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:96:"Deface un outil pour anonymiser les images et les vidéos par détection automatique des visages";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:26:"https://azlinux.fr/deface/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Fri, 25 Nov 2022 09:00:00 +0100";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:26:"https://azlinux.fr/deface/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:15095:"

Deface est un outil en ligne de commande qui fonctionne en détectant d’abord tous les visages humains présents dans les images et/ou les vidéos, puis il applique un filtre d’anonymisation composé de flous ou de carrés noirs recouvrant la surface de chaque tête identifiée.

Pour utiliser l’outil, rien de plus simple, il suffit d’exécuter la commande deface suivie du nom de l’image de votre choix à flouter :

1deface Abbey-Road.jpg

Par défaut, chaque visage détecté est anonymisé par l’application d’un filtre flou, mais si vous préférez anonymiser les visages en dessinant des carrés noirs par-dessus, vous pouvez le faire avec les options –boxes et –replacewith :

1deface Abbey-Road.jpg --boxes --replacewith solid

Pour installer deface, rien de plus simple, il suffit d’exécuter cette commande :

1pip3 install deface

C’est tout pour moi, je ne vous montrerai pas comment cela fonctionne avec des vidéos, car cela fonctionne exactement de la même manière, mais je trouve le résultat remarquable, en plus d’être efficace et facile à utiliser, deface est open-source donc n’hésitez pas à le tester par vous-même dès maintenant pour vous faire votre propre idée !

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:12;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:73:"fwupd un outil pour mettre à jour le firmware (BIOS et UEFI) de votre PC";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:77:"https://azlinux.fr/fwupd-un-outil-pour-mettre-a-jour-le-firmware-de-votre-pc/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Tue, 22 Nov 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:77:"https://azlinux.fr/fwupd-un-outil-pour-mettre-a-jour-le-firmware-de-votre-pc/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:4368:"

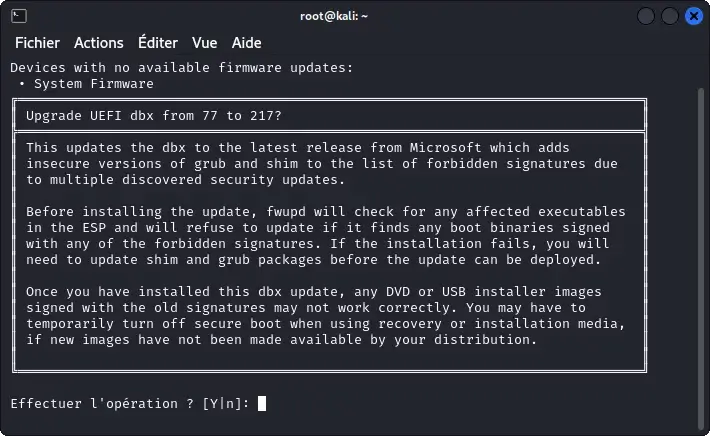

fwupd est un démon qui permet au logiciel de la session de mettre à jour le firmware (ou logiciel embarqué en français) de votre PC. Vous avez peut-être déjà utilisé cet outil sans vous en rendre compte puisqu’il est intégré à la bibliothèque des logiciels GNOME Software. Dans cet article, nous allons voir comment fwupd peut être utilisé directement à partir de la ligne de commande. Notez que fwupd prend en charge un large éventail de périphériques, il est donc probable que votre matériel sera reconnu sans problème.

Pour utiliser fwupd, commencez par vérifier si tous les dispositifs de votre ordinateur sont détectés en utilisant la commande suivante :

1sudo fwupdmgr get-devices

Ensuite, téléchargez les dernières métadonnées provenant du Linux Vendor Firmware Service (LVFS) en utilisant la commande suivante :

1sudo fwupdmgr refresh

1Mise à jour lvfs

2Téléchargement… [***************************************]

3Successfully downloaded new metadata: 1 local device supported

Vous pouvez ensuite vérifier si des mises à jour sont disponibles pour les différents périphériques de votre ordinateur en utilisant la commande suivante :

1sudo fwupdmgr get-updates

1Devices with no available firmware updates:

2 • System Firmware

3Devices with the latest available firmware version:

4 • UEFI dbx

5No updates available

Si des mises à jour sont disponibles, vous pouvez les télécharger et les déployer en utilisant la commande suivante :

1sudo fwupdmgr update

Pour installer fwupd, rien de plus simple, il suffit d’exécuter cette commande :

1sudo apt install fwupd

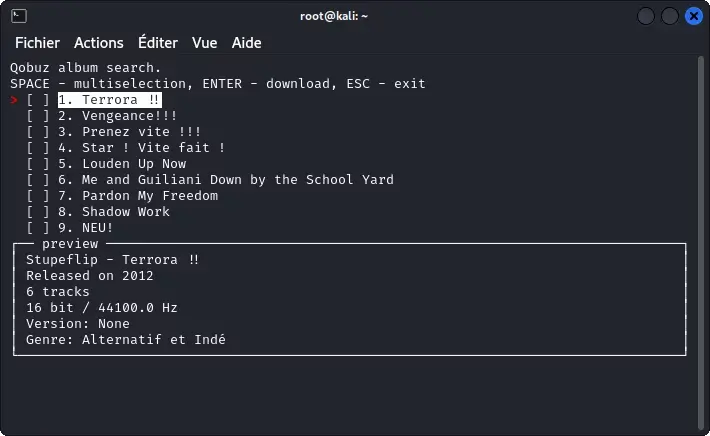

Cet outil vous permet de télécharger des titres, des albums, des listes de lecture à partir de plusieurs sources comme Qobuz, Tidal, Deezer et SoundCloud. Il est très rapide car il télécharge et convertit automatiquement et simultanément les fichiers au format souhaité. Il dispose également d’une base de données qui stocke les identifiants de chaque piste téléchargée pour éviter les répétitions. Notez que pour Tidal et Qobuz, vous avez besoin d’un abonnement premium.

La commande vous permet de télécharger une chanson ou un album depuis une URL ou plus en qualité CD avec le paramètre --max-quality, puis de le convertir au format FLAC :

| Quality ID | Audio Quality | Available Sources |

|---|---|---|

| 0 | 128 kbps MP3 or AAC | Deezer, Tidal, SoundCloud |

| 1 | 320 kbps MP3 or AAC | Deezer, Tidal, Qobuz, SoundCloud |

| 2 | 16 bit, 44.1 kHz (CD) | Deezer, Tidal, Qobuz, SoundCloud |

| 3 | 24 bit, ≤ 96 kHz | Tidal (MQA), Qobuz, SoundCloud |

| 4 | 24 bit, ≤ 192 kHz | Qobuz |

1rip url \

2 --codec flac

3 --max-quality 2

4 https://open.qobuz.com/track/51728395

La commande recherche Stupeflip vite !!! sur Qobuz, et le télécharge :

1rip search 'Stupeflip vite !!!'

Pour installer streamrip, rien de plus simple, il suffit d’exécuter cette commande :

1pip3 install streamrip

[ SOURCE ]

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:14;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:83:"DuckDuckGo ouvre à tous son service de protection contre le suivi des applications";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:102:"https://azlinux.fr/duckduckgo-ouvre-a-tous-son-service-de-protection-contre-le-suivi-des-applications/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Thu, 17 Nov 2022 08:00:00 +0100";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:102:"https://azlinux.fr/duckduckgo-ouvre-a-tous-son-service-de-protection-contre-le-suivi-des-applications/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:2982:"

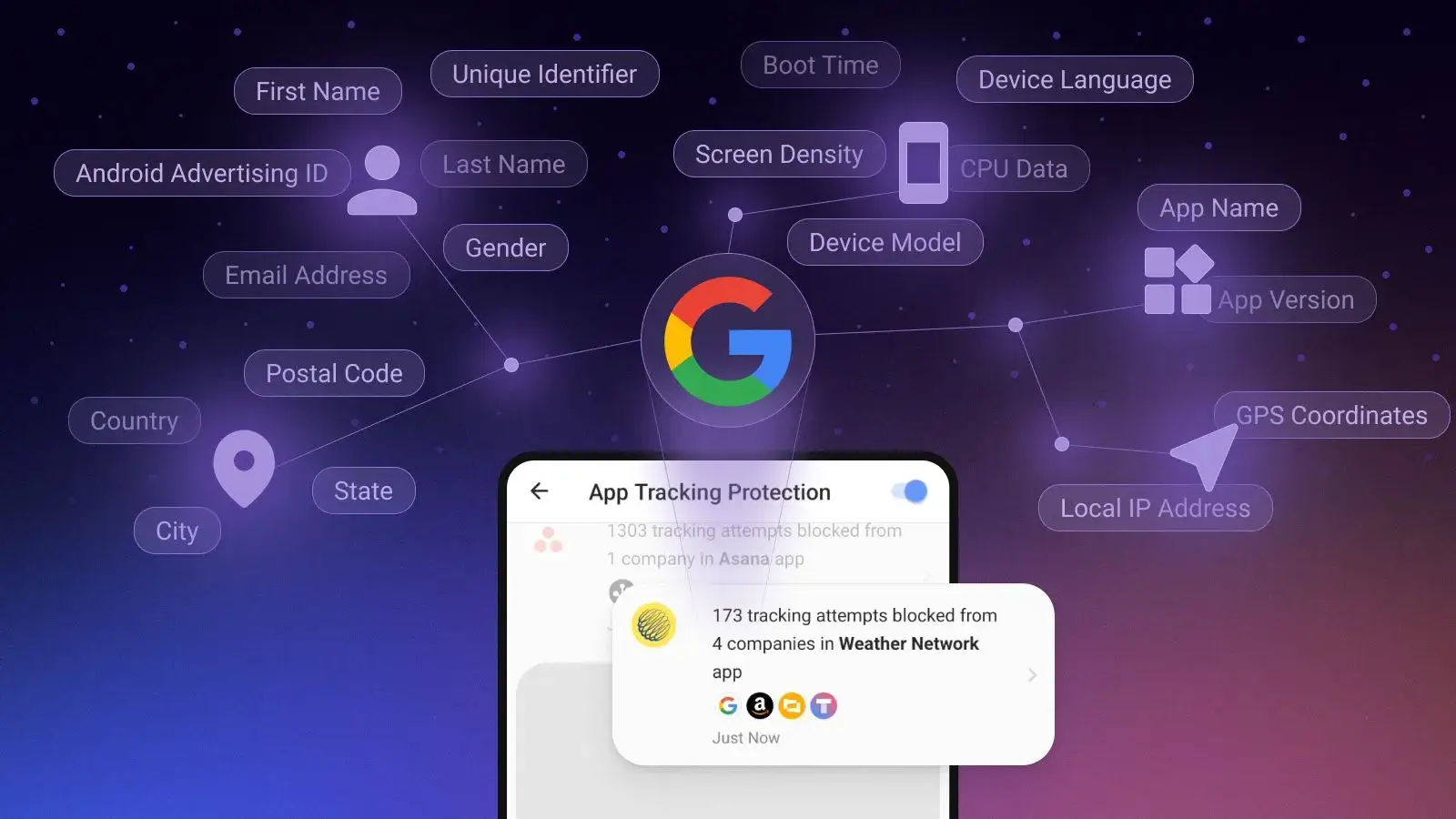

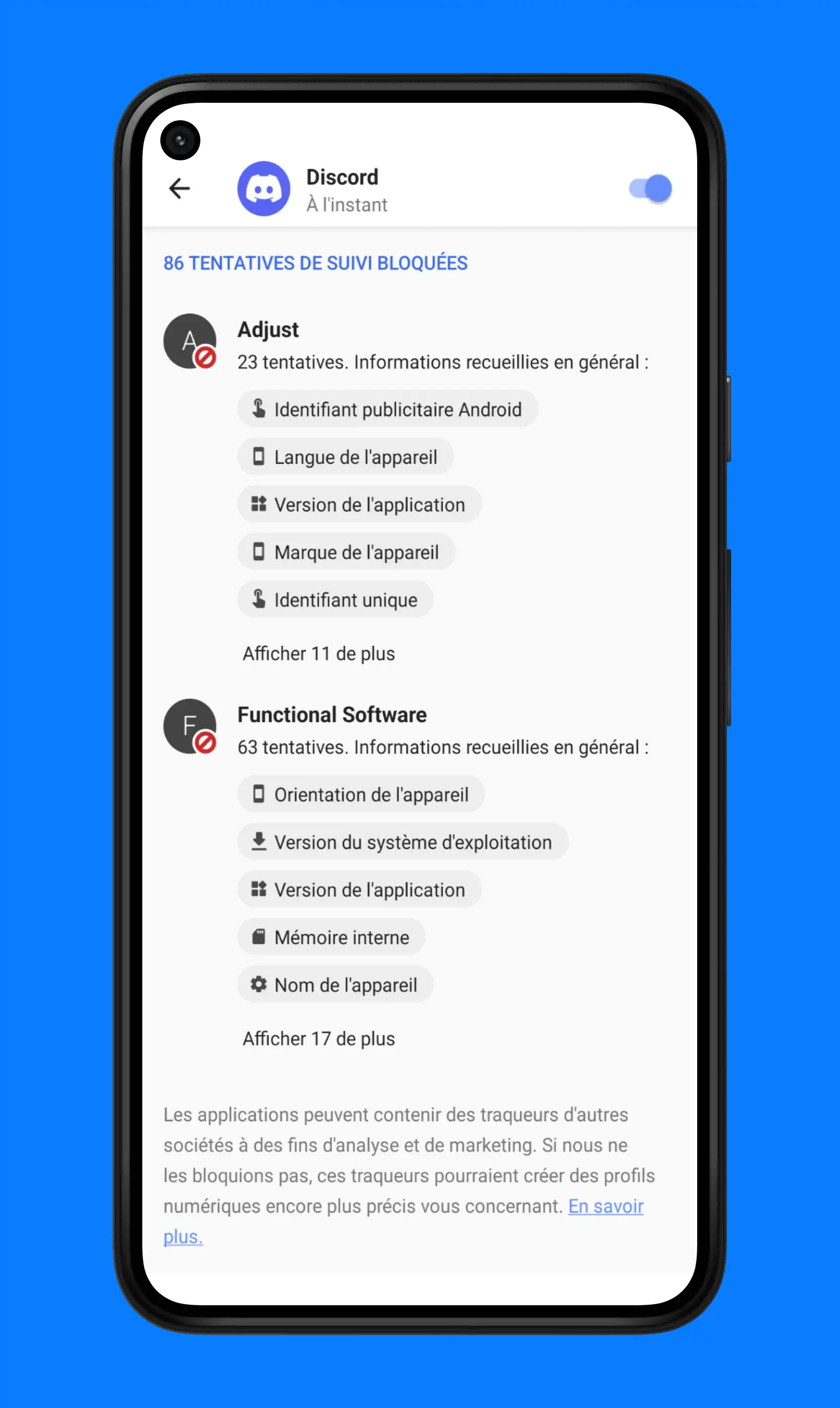

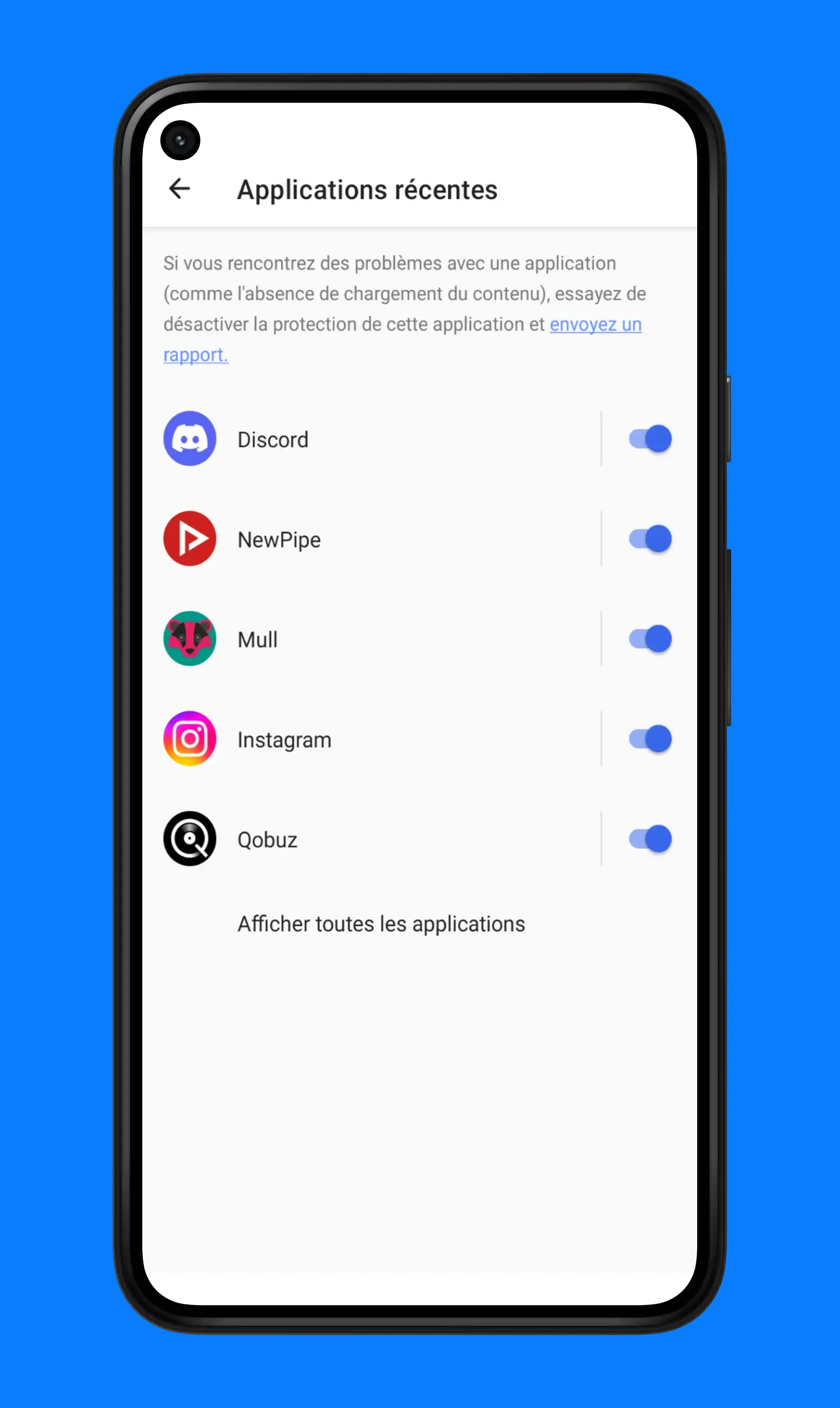

DuckDuckGo a lancé hier son service “App Tracking Protection”, disponible gratuitement pour toute personne possédant un Android.

La fonctionnalité est disponible dans l’application DuckDuckGo et vous permet de bloquer les traceurs tiers qui peuvent être présents dans les applications que vous utilisez.

Selon l’équipe de DuckDuckGo, les utilisateurs d’Android ont en moyenne 35 applications installées sur leur téléphone portable, générant entre 1 000 et 2 000 tentatives de suivi par jour, partageant vos données avec plus de 70 sociétés de suivi différentes.

Cette fonctionnalité fonctionne de manière transparente en arrière-plan, sans impact notable sur les performances de votre appareil. Pour activer cette fonctionnalité, vous devez vous rendre dans les paramètres de l’application DuckDuckGo et activer la protection contre le suivi des applications.

La fonctionnalité fonctionne en configurant l’application DuckDuckGo comme un VPN, ce qui permet, via une liste de blocage prédéfinie, de filtrer le trafic sortant d’une application. Il est important de noter que, contrairement à un VPN traditionnel, la fonction VPN n’est utilisée que localement et ne passe pas par des serveurs distants.

Lorsque la protection contre le suivi des applications est activée, elle détecte chaque application qui tente de vous suivre et fournit un aperçu en temps réel des résultats de la protection contre le suivi des applications.

Elle montre également combien de tentatives ont été bloquées, à partir de quelles applications, à quelles entreprises les données auraient dû être envoyées, et quel type d’informations auraient été partagées s’il n’y avait pas eu de blocage.

Il est également important de noter que certaines fonctionnalités de vos applications peuvent ne pas fonctionner et qu’il est donc possible de désactiver cette protection pour une application donnée.

[ SOURCE ]

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:15;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:55:"Régler la vitesse du ventilateur de votre Raspberry Pi";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:30:"https://azlinux.fr/fancontrol/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Wed, 12 Oct 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:30:"https://azlinux.fr/fancontrol/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:3598:"

Si vous avez un Raspberry Pi, vous savez probablement que l’un des problèmes les plus courants est la surchauffe de la carte. Pour éviter cela, il est recommandé d’utiliser un ventilateur pour refroidir votre Raspberry Pi. Cependant, il est important de régler la vitesse du ventilateur de manière à ce qu’il refroidisse suffisamment votre Raspberry Pi, sans pour autant être trop bruyant.

Pour régler la vitesse de votre ventilateur de Raspberry Pi, nous allons utiliser deux outils : pwmconfig et fancontrol. Ces deux outils vous permettent de régler la vitesse du ventilateur en fonction de la température de votre Raspberry Pi.

Pour installer pwmconfig, vous devrez d’abord installer un paquet appelé lm-sensors. Vous pouvez le faire en utilisant la commande suivante :

1sudo apt install lm-sensors

Une fois que lm-sensors est installé, vous pouvez utiliser la commande pwmconfig pour configurer la vitesse du ventilateur de votre Raspberry Pi. Pour ce faire, utilisez la commande suivante :

1sudo pwmconfig

fancontrol est un utilitaire qui permet de contrôler la vitesse du ventilateur de votre Raspberry Pi en fonction de la température de l’ordinateur. Pour utiliser fancontrol, vous devez d’abord l’installer en utilisant la commande suivante :

1sudo apt install fancontrol

Une fois l’installation terminée, vous pouvez activer fancontrol en utilisant la commande suivante :

1systemctl enable --now fancontrol

Cette commande activera le contrôle du ventilateur, ce qui signifie que le ventilateur fonctionnera à la vitesse que vous avez définie avec pwmconfig. Votre Raspberry Pi devrait maintenant être refroidi de manière efficace, sans être bruyant.

En suivant les étapes décrites ci-dessus, vous devriez être en mesure de régler la vitesse du ventilateur de votre Raspberry Pi de manière efficace. Cela permettra à votre ordinateur de fonctionner de manière optimale en toute circonstance, en évitant les surchauffes qui pourraient endommager votre matériel. N’hésitez pas à jouer avec les différents réglages pour trouver la configuration idéale pour votre setup.

[ SOURCE ]

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:16;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:62:"Envoyez rapidement des fichiers d'un appareil à un autre";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:32:"https://azlinux.fr/uploadserver/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Mon, 26 Sep 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:32:"https://azlinux.fr/uploadserver/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:3216:"

Uploadserver est un serveur web Python incluant une page de téléchargement de fichiers.

Pour installer uploadserver, il suffit d’exécuter cette commande :

1pip3 install uploadserver

Après le démarrage du serveur, la page de téléchargement se trouve à /upload. Par exemple, si le serveur fonctionne à l’adresse http://localhost:8000/, allez à http://localhost:8000/upload.

1python3 -m uploadserver 8000

1python3 -m uploadserver -t token

Si aucune option n’est spécifiée, le schéma de couleurs est choisi en fonction des préférences du navigateur du client. Pour imposer le thème clair ou sombre, le paramètre CLI --theme peut être utilisé :

1python3 -m uploadserver --theme light

ou

1python3 -m uploadserver --theme dark

1openssl req -x509 -out server.pem -keyout server.pem -newkey rsa:2048 -nodes -sha256 -subj '/CN=server'

La racine du serveur ne doit pas contenir le certificat, pour des raisons de sécurité.

1cd server-root

2python3 -m uploadserver --server-certificate server.pem

[ SOURCE ]

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:17;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:76:"DuckDuckGo ouvre à tous son service d'adresses électroniques jetables";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:89:"https://azlinux.fr/duckduckgo-ouvre-a-tous-son-service-d-adresses-electroniques-jetables/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Thu, 25 Aug 2022 17:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:89:"https://azlinux.fr/duckduckgo-ouvre-a-tous-son-service-d-adresses-electroniques-jetables/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:1476:"

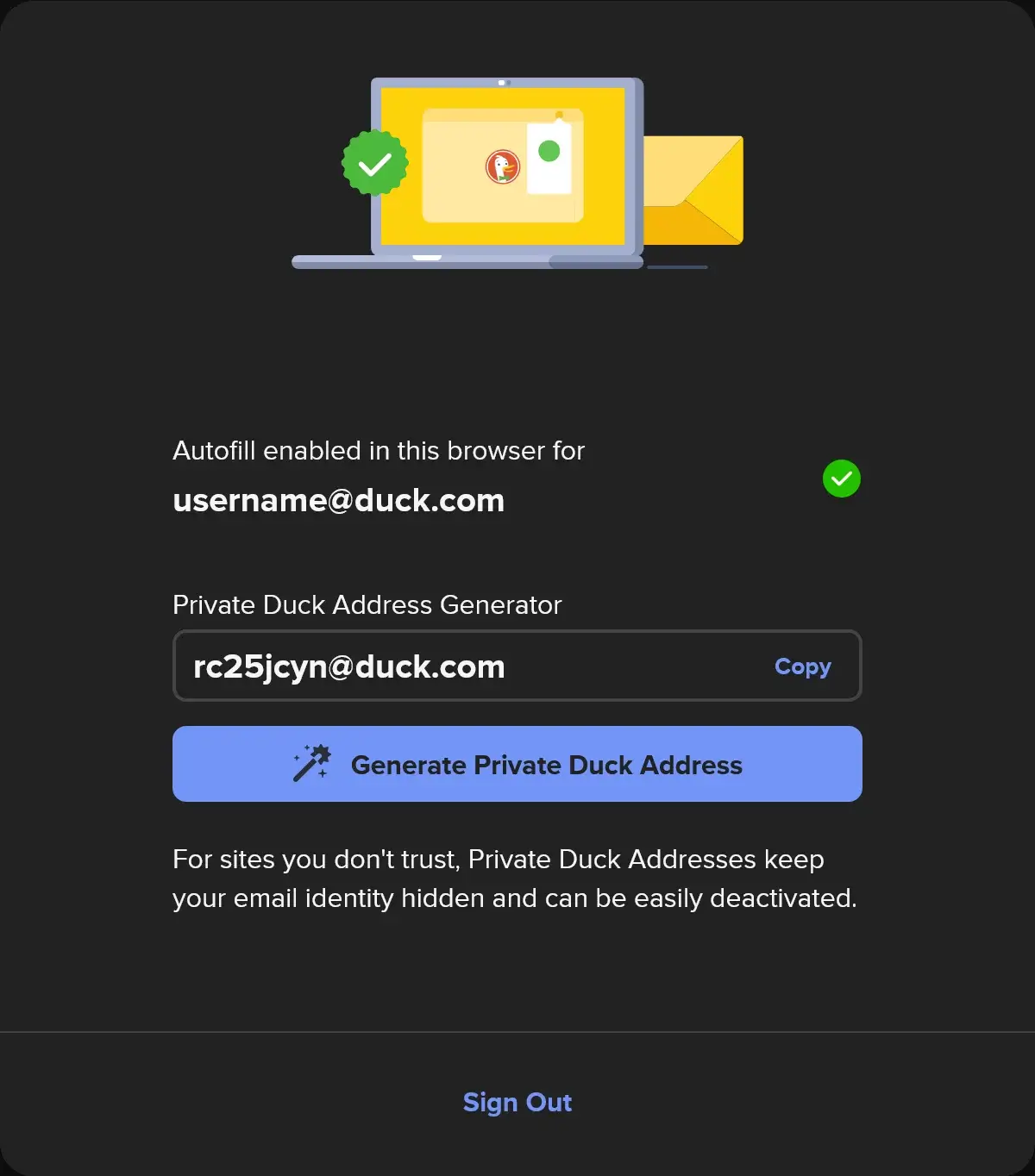

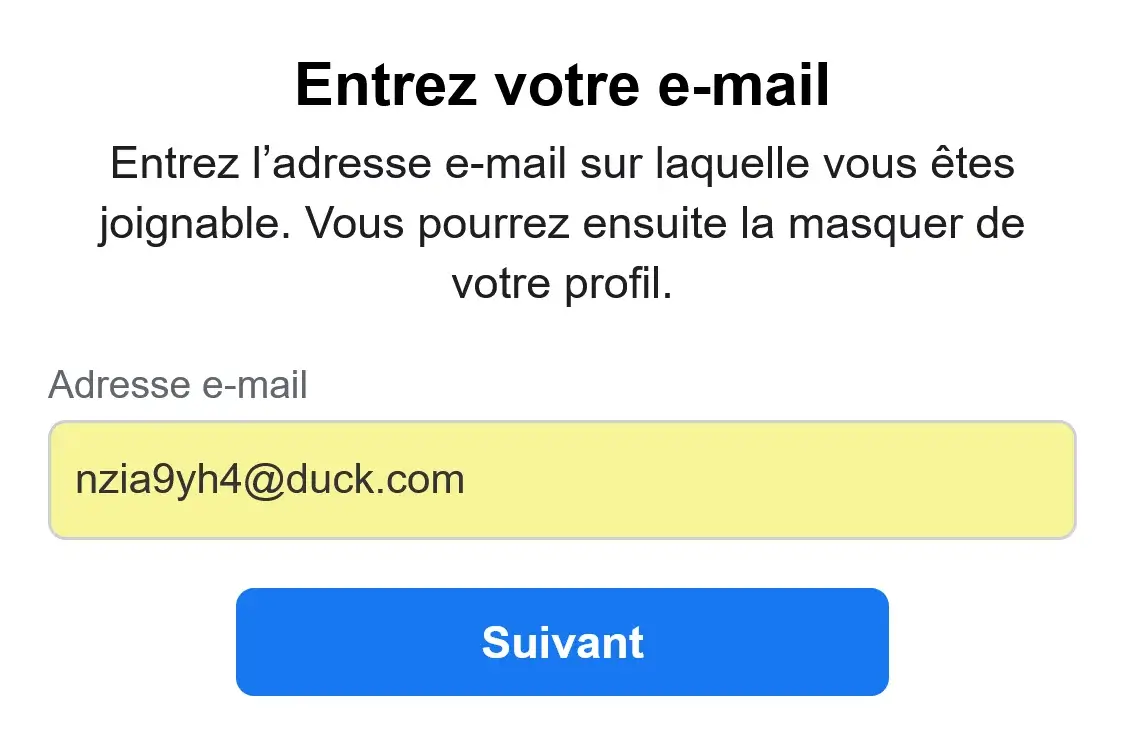

DuckDuckGo ouvre son service “Email Protection” à tous en bêta ouverte après un an en bêta fermée. Le service permet via une adresse email “@duck.com” d’intercepter les trackers dans un email puis de les supprimer avant de rediriger ces emails vers votre boîte mail principal. Vous pouvez également utiliser le service comme une adresse électronique jetable.

L’extension DuckDuckGo Privacy Essentials vous permet de générer une adresse aléatoire en cliquant simplement sur “Use Duck Address” et vous permettra ensuite d’obtenir une adresse de la forme rc25jcyn@duck.com. Notez que vous pouvez désactiver chaque adresse privée individuellement si l’une d’entre elles reçoit beaucoup de spams.

Il est important de stocker vos informations d’identification de manière sécurisée lorsque vous travaillez avec Git. Cela vous évitera de devoir saisir vos informations d’identification à chaque fois que vous effectuez une action sur votre dépôt.

Pour activer le stockage des informations d’identification dans un dépôt Git spécifique, vous pouvez exécuter la commande suivante :

1git config credential.helper store

Cela permettra à Git de stocker vos informations d’identification dans un fichier caché sur votre ordinateur, afin que vous n’ayez pas à les saisir à chaque fois que vous effectuez une action sur le dépôt en question.

Si vous souhaitez activer le stockage des informations d’identification de manière globale pour tous vos dépôts Git, vous pouvez exécuter la commande suivante :

1git config --global credential.helper store

Cela permettra à Git de stocker vos informations d’identification pour tous vos dépôts, sur votre ordinateur. Il est important de noter que cela augmente la sécurité de vos informations d’identification, mais il est important de s’assurer que vous utilisez un ordinateur sécurisé et protégé par mot de passe.

En résumé, le stockage des informations d’identification dans Git est un moyen simple et efficace de gérer vos informations d’identification de manière sécurisée, sans avoir à les saisir à chaque fois que vous effectuez une action sur un dépôt. Il est important de s’assurer que vous utilisez un ordinateur sécurisé lorsque vous activez cette fonctionnalité.

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:19;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:72:"Doku un tableau de bord montrant l'utilisation du disque par Docker";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:61:"https://azlinux.fr/tableau-de-bord-utilisation-disque-docker/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Fri, 19 Aug 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:61:"https://azlinux.fr/tableau-de-bord-utilisation-disque-docker/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:1277:"

1docker run -d \

2 --name doku \

3 -v /var/run/docker.sock:/var/run/docker.sock:ro \

4 -v /:/hostroot:ro \

5 -p 9090:9090 \

6 --restart unless-stopped \

7 amerkurev/doku

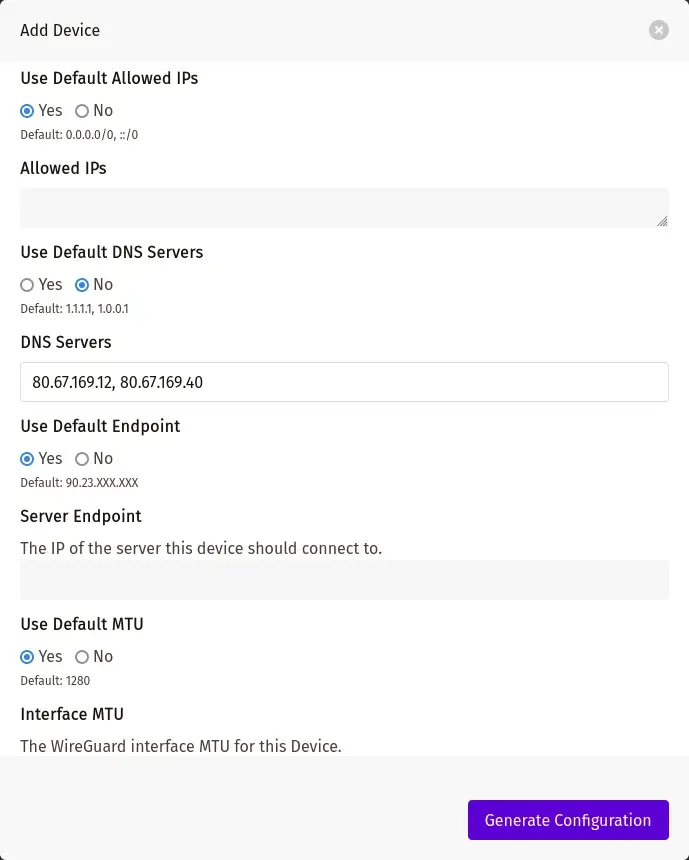

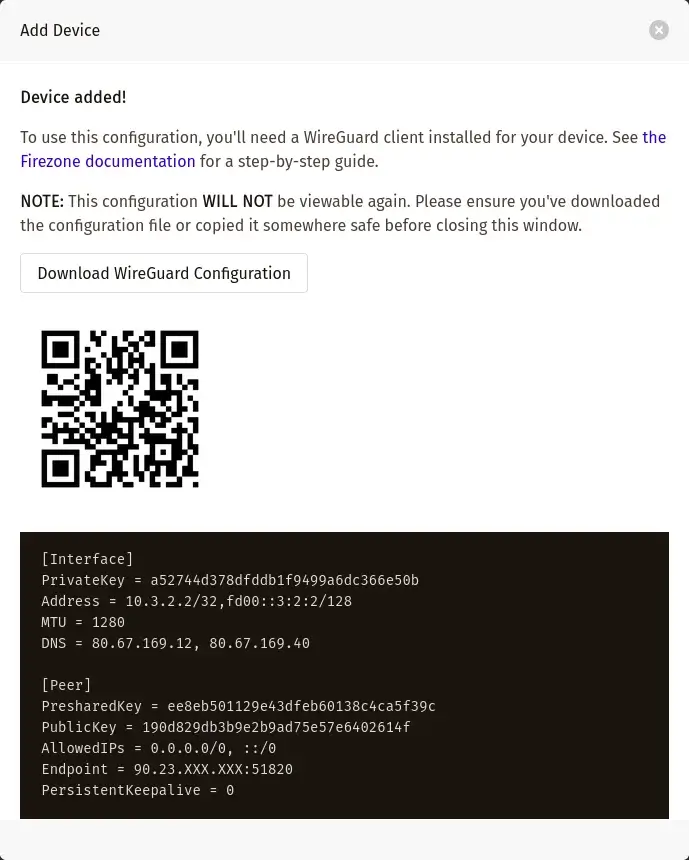

Firezone comme d’autres outils permet via une interface web de créer votre configuration pour utiliser WireGuard comme VPN et il intègre un firewall. Si jamais une interface en ligne de commande est suffisante pour vous j’avais fait un article sur le script de Nyr

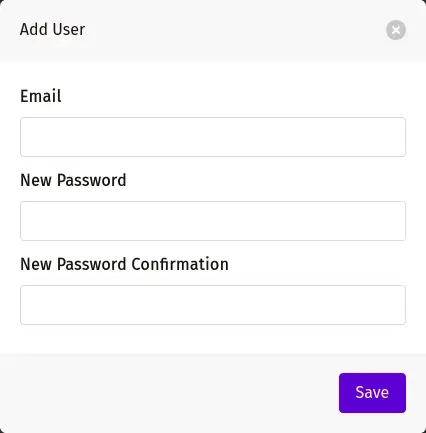

Vous pouvez ajouter des utilisateurs :

Vous pouvez ajouter autant de périphériques que vous le souhaitez pour un utilisateur :

Et enfin, il vous propose de scanner votre configuration via un code QR, de télécharger le fichier ou simplement de copier et coller la configuration :

Et comme fonctionnalité plutôt intéressante, vous pouvez activer l’authentification à deux facteurs qui rendra votre compte plus sûr :

Pour installer Firezone, il suffit d’exécuter cette commande :

1sudo bash <(wget -qO- https://github.com/firezone/firezone/raw/master/scripts/install.sh)

Pour désinstaller Firezone, il suffit d’exécuter cette commande :

1sudo bash <(wget -qO- https://github.com/firezone/firezone/raw/master/scripts/uninstall.sh)

imgpush est un service d’images auto-hébergé utilisable avec cURL ; voici les fonctionnalités les plus intéressantes :

Mettre une image en ligne :

1curl -F 'file=@/some/file.jpg' http://some.host

Mettre en ligne une image à partir d’une URL :

1curl -X POST -H "Content-Type: application/json" -d '{"url": "<SOME_URL>"}' http://some.host

Pour installer imgpush, il suffit d’exécuter cette commande :

1docker run -d \

2 -v images:/images \

3 -p 5000:5000 \

4 hauxir/imgpush

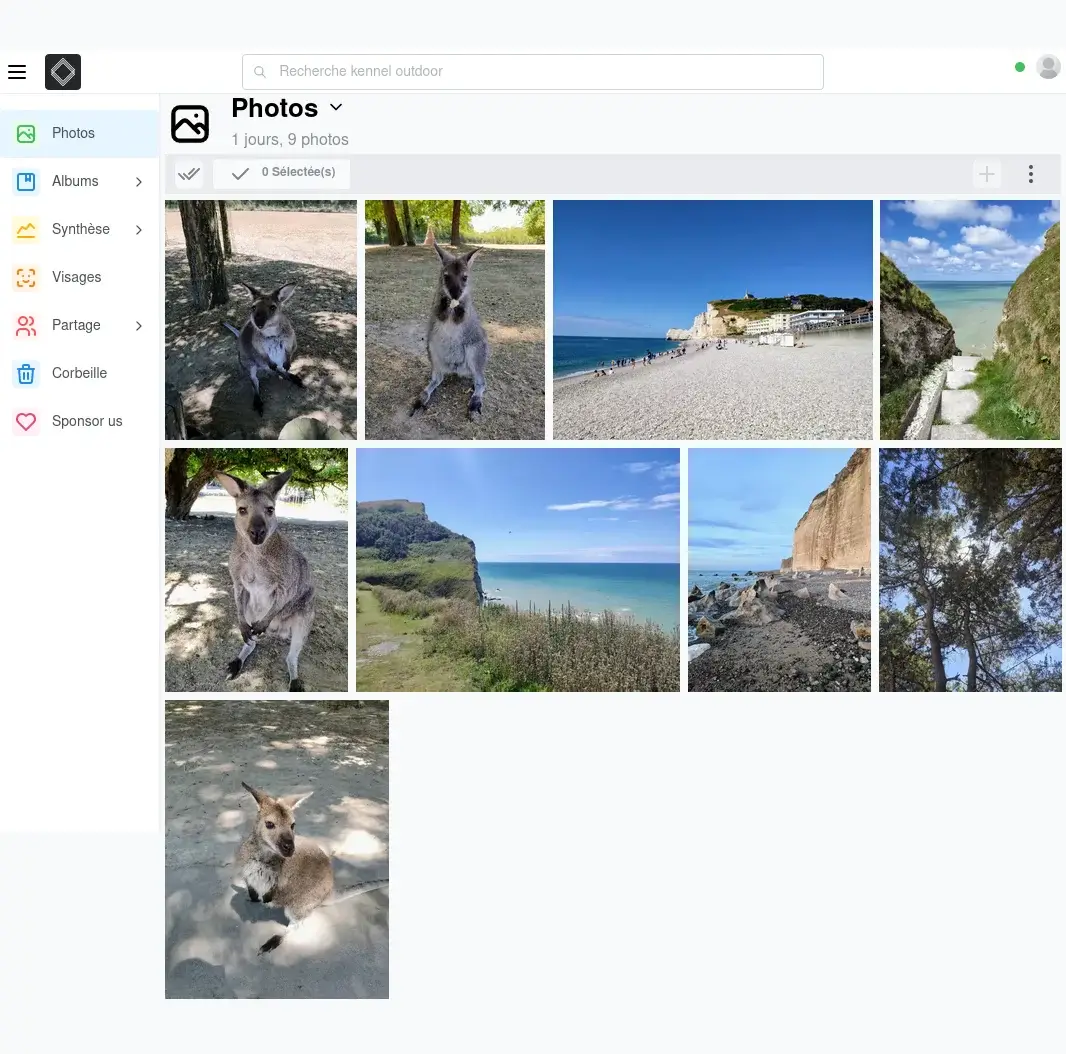

LibrePhotos est une alternative open-source aux services commerciaux tels que Google Photos, Amazon Photos, etc. Il est possible d’héberger soi-même LibrePhotos, ce qui garantit que vos données personnelles, comme les photos et les vidéos, ne seront pas utilisées à des fins publicitaires, etc.

Voici la page d’accueil de LibrePhotos :

Outre la possibilité d’accéder à vos images, vous pouvez également créer des dossiers partagés, ce qui peut s’avérer très utile.

LibrePhotos comprend également un outil de reconnaissance des visages, mais cette fois le traitement des images est effectué sur votre serveur et non sur un serveur sur lequel vous n’avez aucun contrôle ;)

1git clone https://github.com/LibrePhotos/librephotos-docker && cd librephotos-docker

1cp librephotos.env .env

1docker-compose up -d

Si vous cherchez à compresser une image de manière simple et efficace, l’API de TinyPNG est une solution idéale. Cette API permet de compresser des images en utilisant le format PNG ou JPEG, ce qui permet d’obtenir des fichiers plus petits tout en conservant une qualité d’image élevée. Dans cet article, nous allons voir comment utiliser l’API de TinyPNG pour compresser une image en utilisant cURL.

Tout d’abord, il vous faut une clé API pour pouvoir utiliser l’API de TinyPNG. Pour obtenir une clé API, vous pouvez vous rendre sur le site web de TinyPNG et créer un compte gratuit. Une fois que vous avez créé votre compte, vous pouvez récupérer votre clé API dans les paramètres de votre compte.

Une fois que vous avez obtenu votre clé API, vous pouvez utiliser cURL pour compresser une image en utilisant cette commande :

1curl -u api:YOUR_API_KEY --data-binary @unoptimized.png https://api.tinify.com/shrink

Dans cette commande, vous devez remplacer YOUR_API_KEY par votre clé API récupérée précédemment. Vous pouvez également remplacer unoptimized.png par le nom de l’image que vous souhaitez compresser.

Cette commande retournera le résultat de la compression sous forme de JSON, qui contiendra l’URL du fichier compressé. Si vous souhaitez télécharger le fichier compressé, vous pouvez utiliser la commande wget pour récupérer le fichier à l’aide de cette URL :

1wget -o optimized.png $(printf $result | jq -r '.output.url')

Dans cette commande, vous devez remplacer optimized.png par le nom que vous souhaitez donner au fichier compressé, et $result par le résultat de la commande cURL précédente.

En utilisant ces quelques commandes, vous pouvez facilement compresser une image en utilisant l’API de TinyPNG. Cette API vous permet de compresser des images sans perte de qualité, ce qui est idéal pour les sites web et les applications qui ont besoin de charger des images rapidement tout en conservant une bonne qualité d’image.

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:24;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:79:"dashdot un tableau de bord pour visualiser les performances de votre ordinateur";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:99:"https://azlinux.fr/dashdot-un-tableau-de-bord-pour-visualiser-les-performances-de-votre-ordinateur/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Sat, 13 Aug 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:99:"https://azlinux.fr/dashdot-un-tableau-de-bord-pour-visualiser-les-performances-de-votre-ordinateur/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:1513:"

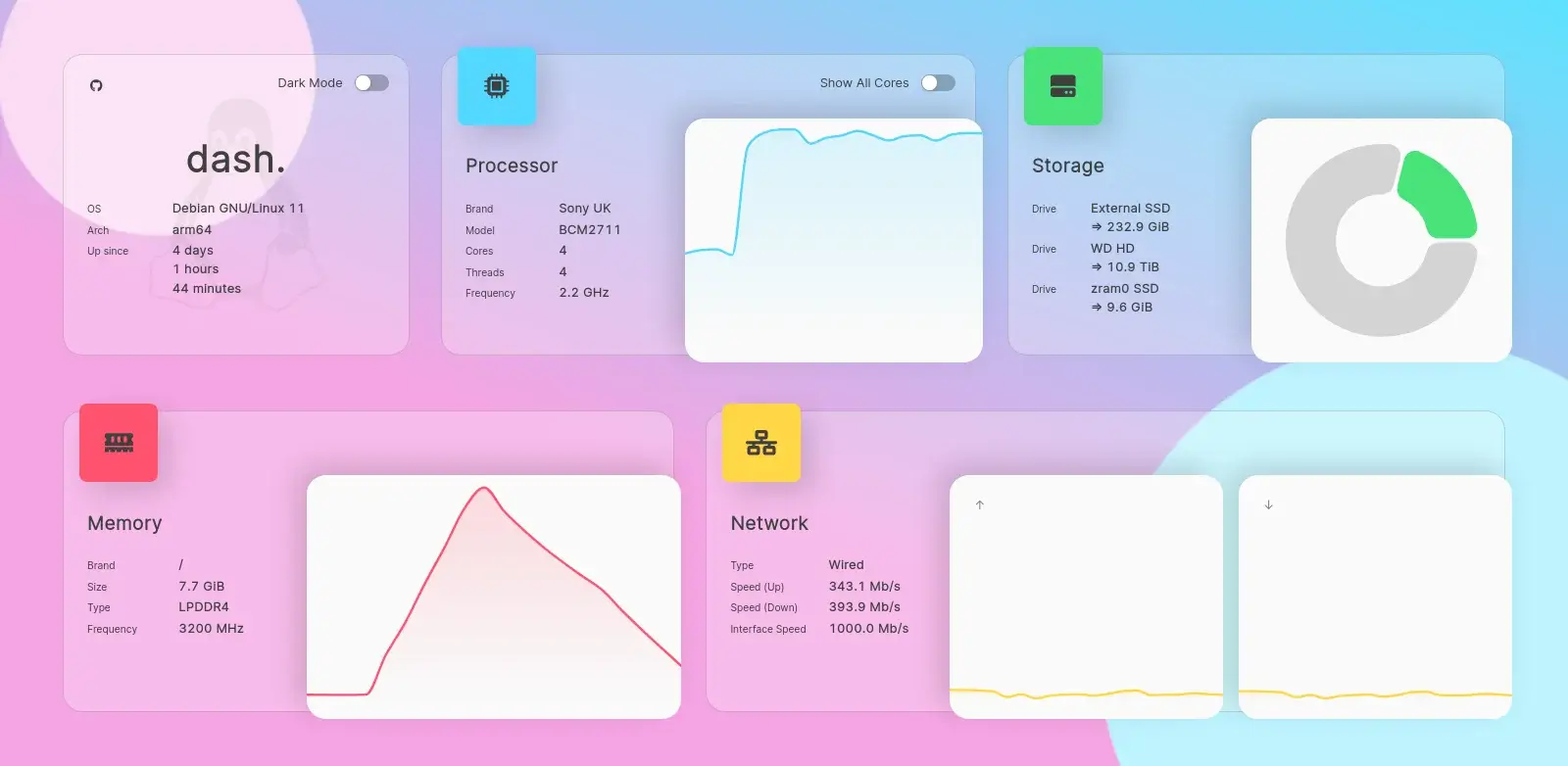

À la différence de l’article de wirestat, avec dashdot vous avez une interface claire pour superviser votre système, il fonctionne avec les dernières technologies et il est destiné à être utilisé pour les petits VPS et les serveurs privés.

Pour installer dashdot, il suffit d’exécuter cette commande :

1docker run -d \

2 -p 3001:3001 \

3 -v /:/mnt/host:ro \

4 --privileged \

5 mauricenino/dashdot

Il s’agit d’une appli relativement simple qui, lorsqu’elle est exécutée sur une machine, produit des mesures du système dans une réponse JSON via une liaison HTTP.

Il suffit d’aller sur le port 8930 de votre machine, qui est modifiable. Voici un exemple de commande qui peut être utilisée :

1curl http://127.0.0.1:8930/ | jq

Si vous voulez utiliser jtr pour l’installation, vous devrez d’abord l’installer en suivant le guide : azlinux.fr/jitter-un-gestionnaire-de-binaires-pour-git

1jtr install ssddanbrown/wirestat

[ SOURCE ]

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:26;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:71:"q un client DNS qui prend en charge les protocoles UDP, TCP, DoT et DoH";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:69:"https://azlinux.fr/q-un-client-dns-qui-supporte-plusieurs-protocoles/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Thu, 11 Aug 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:69:"https://azlinux.fr/q-un-client-dns-qui-supporte-plusieurs-protocoles/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:2179:"

Si vous cherchez un outil pour interroger les serveurs de noms DNS, le petit programme q devra vous satisfaire ; il supporte les nouveaux protocoles comme DNS-over-HTTPS contrairement à la commande dig disponible sous Linux.

Voici quelques commandes qui peuvent vous être utiles :

1q A NS MX TXT twitter.com

1q @https://doh-de.blahdns.com/dns-query twitter.com

1q --format=json @https://doh-de.blahdns.com/dns-query twitter.com | jq

Si vous voulez utiliser jtr pour l’installation, vous devrez d’abord l’installer en suivant le guide : azlinux.fr/jitter-un-gestionnaire-de-binaires-pour-git

1jtr install natesales/q

Pinkerton est un outil qui permet de trouver des clés API sensibles dans les scripts JavaScript d’une page web. Il peut être utilisé lors de CTF ou pour améliorer la sécurité de votre propre application.

Voici un exemple avec le merveilleux TikTok :

1python3 main.py -u https://tiktok.com

Curieusement, ils n’ont probablement pas fait le ménage dans leurs scripts JavaScript puisque nous trouvons des clés API provenant de Google :

1[+] Google Cloud Platform API Key found in

2https://lf16-tiktok-web.ttwstatic.com/obj/tiktok-web-us/tiktok/webapp/main/webapp-desktop/webapp-desktop.9522dec86ed8b78a3b0e.js ~

3['AIzaSyDHGqRfibWT6DffZBTYlhXfTQHAP_ri1MI']

1git clone https://github.com/oppsec/pinkerton

1pip3 install -r requirements.txt

Si vous en avez marre de faire des fautes de frappe lorsque vous utilisez Git, vous pouvez activer la correction automatique des commandes en attribuant une valeur au paramètre de configuration help.autocorrect. Pour l’activer, vous devez exécuter la commande suivante :

1git config --global help.autocorrect 1

Avec cette configuration, si vous faites une erreur en tapant une commande Git, comme par exemple cmmit au lieu de commit, Git répondra généralement avec un message du type :

1git: 'cmmit' is not a git command. See 'git --help'.

2Did you mean this?

3 commit

Si vous ne voulez plus utiliser cette configuration, vous pouvez la désactiver en utilisant la commande suivante :

1git config --global --unset help.autocorrect

En désactivant cette option, Git ne proposera plus de corrections automatiques lorsque vous faites des erreurs de frappe dans vos commandes.

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:29;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:62:"Un raccourcisseur de liens gratuit utilisant Cloudflare Worker";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:82:"https://azlinux.fr/un-raccourcisseur-de-liens-gratuit-utilisant-cloudflare-worker/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Mon, 08 Aug 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:82:"https://azlinux.fr/un-raccourcisseur-de-liens-gratuit-utilisant-cloudflare-worker/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:1643:"

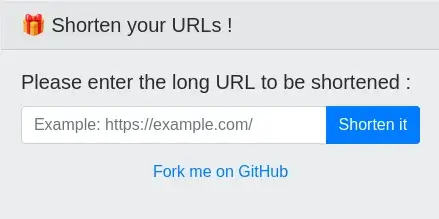

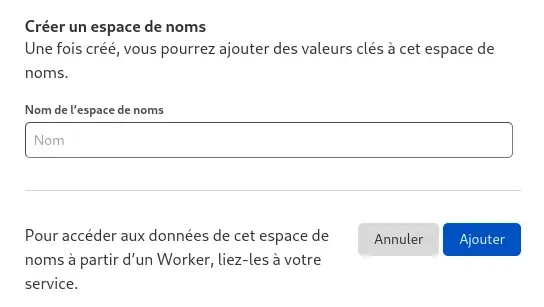

Url-Shorten-Worker est un script JavaScript qui vous permet de créer un raccourcisseur de liens gratuit avec Cloudflare Worker.

Après l’installation, vous obtiendrez une URL avec l’accès à cette interface pour raccourcir des liens :

Note : le nom de la variable doit être défini comme LINKS et l’espace de nom KV est l’espace de nom que vous venez de créer à l’étape précédente.

Copiez le code du fichier index.js vers Cloudflare Worker

Cliquez sur Enregistrer et Déployer

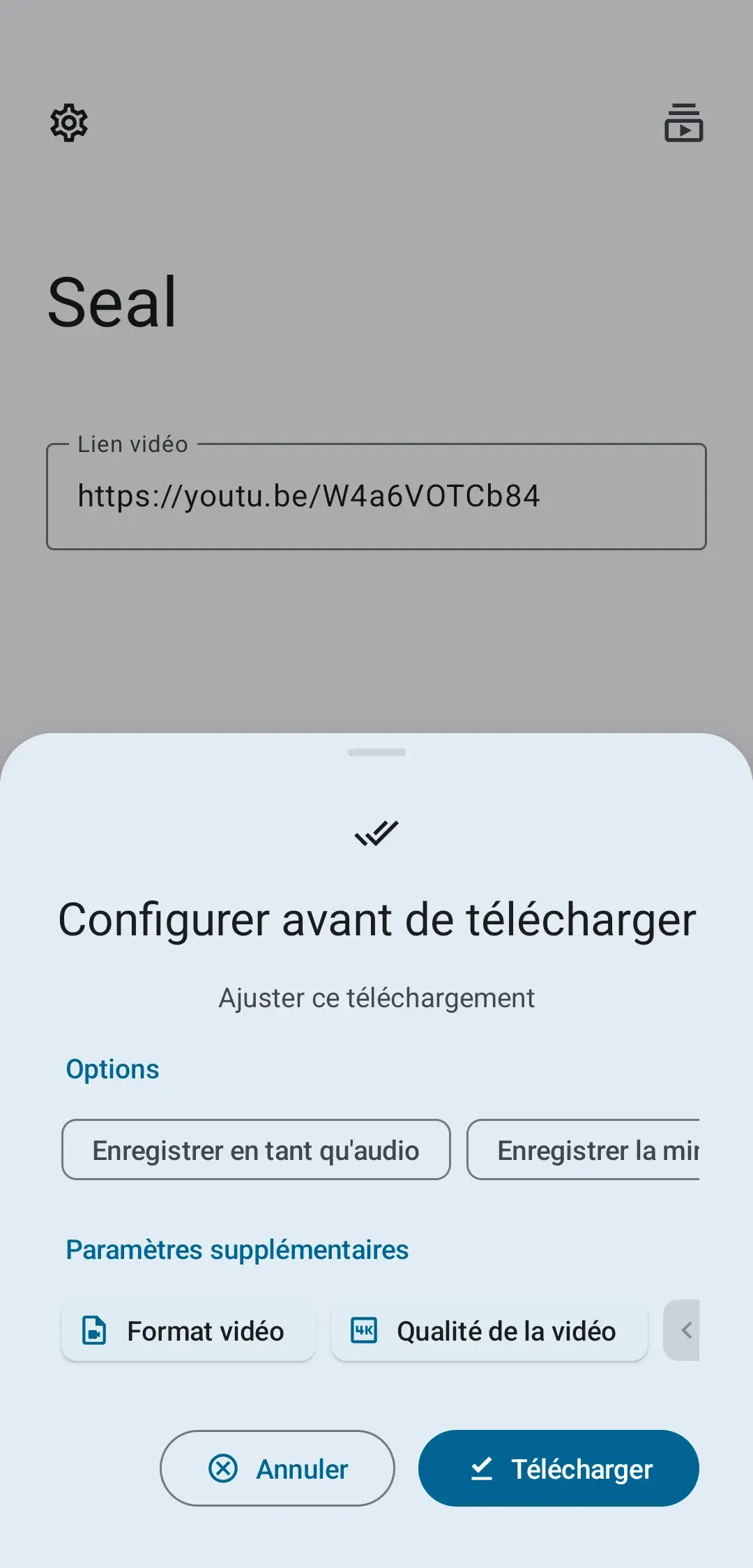

Seal, en plus de son interface très fluide, vous permet de télécharger des vidéos et des fichiers audio à partir de plateformes vidéo prises en charge par yt-dlp telles que YouTube, Twitch ou Dailymotion et bien d’autres.

Il vous suffit d’indiquer le lien de la vidéo, dans cet exemple une musique disponible sur YouTube. Vous pouvez ensuite configurer certains paramètres et lancer le téléchargement :

Vous pouvez ensuite parcourir tous les téléchargements de vidéos ou d’audio :

Il est possible de télécharger Seal depuis F-Droid :

Vous pouvez également télécharger la dernière version de l’application sous forme d’APK depuis GitHub :

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:31;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:43:"Jitter un gestionnaire de binaires pour Git";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:63:"https://azlinux.fr/jitter-un-gestionnaire-de-binaires-pour-git/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Sat, 06 Aug 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:63:"https://azlinux.fr/jitter-un-gestionnaire-de-binaires-pour-git/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:2443:"

Jitter est un outil qui vous permet de parcourir les versions d’un projet avec des extensions de fichier .tar.gz, .tgz, .zip, ou .AppImage, et de les installer ensuite. Notez que Jitter est en cours de développement, il ne fonctionne qu’avec GitHub pour le moment et peut présenter quelques dysfonctionnements.

Dans cet exemple vous trouverez les commandes les plus utiles, et nous prendrons l’exemple du projet VSCodium :

Installer un binaire : jtr install gh:vscodium/vscodium@master

Mettre à jour un binaire à la dernière version : jtr update vscodium/vscodium@master

Supprime le binaire VSCodium : jtr remove vscodium/vscodium@master

Recherche et liste toutes les versions d’un dépôt : jtr search vscodium/vscodium

Liste tous les exécutables : jtr list

1wget https://github.com/sharpcdf/jitter/releases/latest/download/jtr.tar.gz

1sudo tar -xf jtr.tar.gz -C /usr/local/bin/

1sudo chmod 755 /usr/local/bin/jtr

[ SOURCE ]

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:32;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:96:"dirsearch un outil permettant de visualiser tous les fichiers et répertoires d'un site web";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:29:"https://azlinux.fr/dirsearch/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Fri, 05 Aug 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:29:"https://azlinux.fr/dirsearch/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:2306:"

dirsearch est un outil de brute force en ligne de commande conçu pour repérer les répertoires et les fichiers d’un site web

1dirsearch -u http://10.10.2.15/

1dirsearch -e php,html,js -u http://10.10.2.15/

1dirsearch.py -u http://10.10.2.15/ -w /usr/share/wordlists/dirb/common.txt

1dirsearch.py -u http://10.10.2.15/ -r

1dirsearch -u http://10.10.2.15/ --json-report report.json

Pour installer dirsearch, il suffit d’exécuter cette commande :

1pip3 install dirsearch

Il s’agit d’une alternative simplifiée aux commandes cd et ls pour parcourir les répertoires. Cet outil vous permet de naviguer efficacement dans un dossier à l’aide d’une interface utilisateur, et affiche le chemin d’accès à ce dossier lorsque vous quittez l’outil.

Après avoir installé tere, exécutez la commande suivante :

1tere

1wget $(curl -s https://api.github.com/repos/mgunyho/tere/releases/latest | jq -r '.assets[0] | .browser_download_url')

1unzip tere-1.1.0-x86_64-unknown-linux-gnu.zip

/usr/local/bin :1sudo mv tere /usr/local/bin

1sudo chmod 755 /usr/local/bin/tere

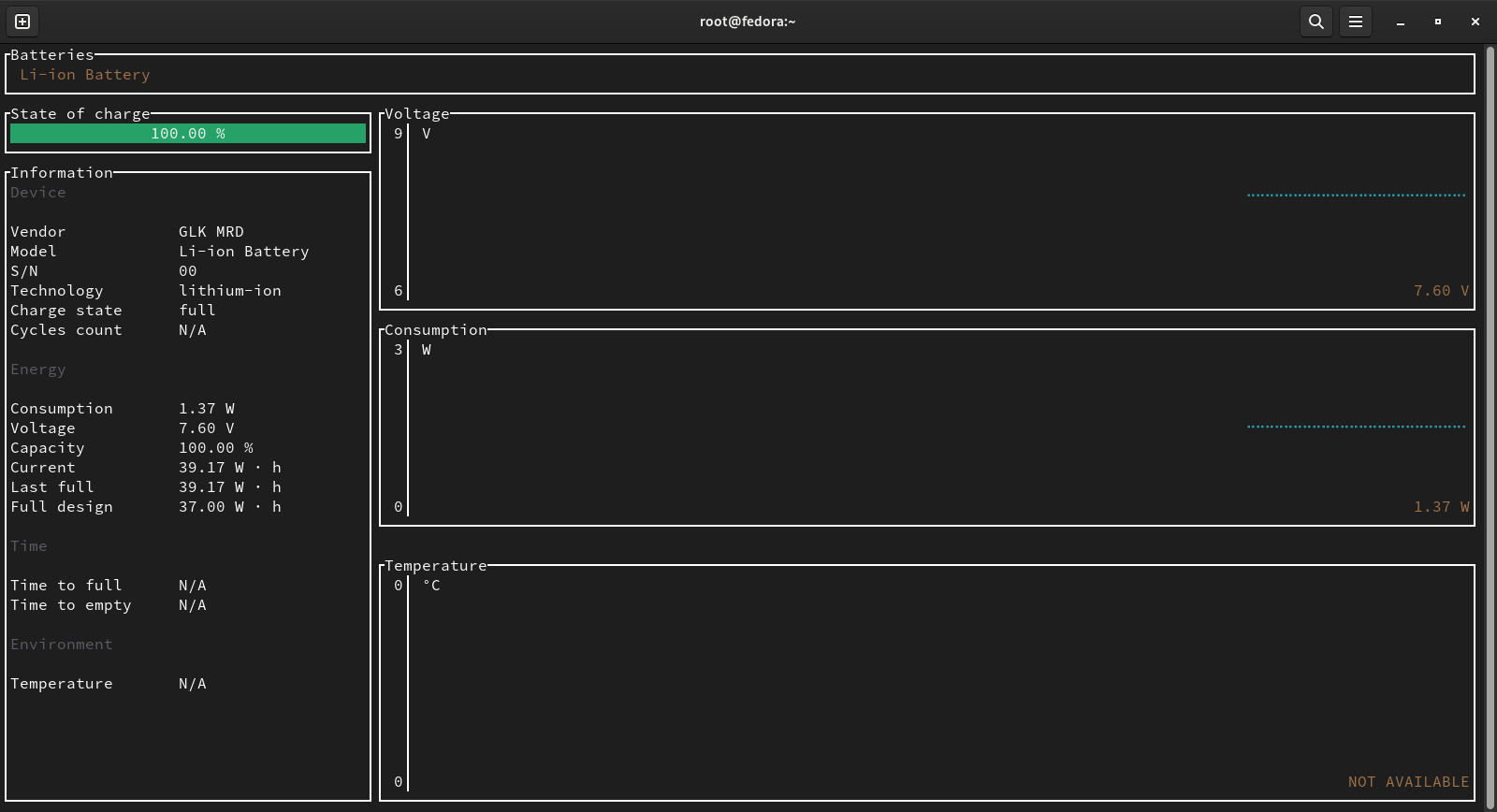

battop est un visualisateur interactif, similaire à top, htop et autres utilitaires, mais concernant les batteries présentes dans votre ordinateur portable.

⚠ Pour le moment, cet outil ne fonctionne pas sous WSL

Après avoir installé battop, exécutez la commande suivante :

1battop

1sudo wget $(curl -s https://api.github.com/repos/svartalf/rust-battop/releases/latest | jq -r '.assets[6] | .browser_download_url')

/usr/local/bin :1sudo mv battop-v0.2.4-x86_64-unknown-linux-gnu /usr/local/bin/battop

1sudo chmod 755 /usr/local/bin/battop

Avec le développement des QR code, il peut être utile de les lire depuis votre ordinateur. Avec ce simple outil en ligne de commande, vous pouvez, à l’aide de votre webcam, obtenir directement le contenu du QR code.

Pour afficher le QR code dans la console :

1qrscan --qr

Pour scanner un QR code à partir d’une image :

1qrscan qr-code.png

1wget $(curl -s https://api.github.com/repos/sayanarijit/qrscan/releases/latest | jq -r '.assets[5] | .browser_download_url')

1tar xzf qrscan-0.1.7-x86_64-unknown-linux-gnu.tar.gz

/usr/local/bin :1sudo mv qrscan-0.1.7/qrscan /usr/local/bin

1sudo chmod 755 /usr/local/bin/qrscan

7z est un format de fichier d’archive compressé qui prend en charge plusieurs types de compression de données, de cryptage, etc. La commande utilisée pour extraire ces fichiers s’appelle 7z.

17zx e archive.7z

17z a archive.7z archive/

17z a archive.7z archive/ -p -mhe=on

sudo apt install p7zip p7zip-fullsudo yum install p7zip p7zip-full

RAR est un format d’archive propriétaire pour la compression de données. La commande utilisée pour extraire ces fichiers s’appelle unrar.

1unrar e archive.rar

1rar a archive.rar archive/

1rar a -p archive.rar archive/

sudo apt install unrarsudo yum install unrar

iPerf3 est un outil gratuit et open source qui peut être utilisé pour mesurer le débit maximum d’une connexion réseau. Il peut être utilisé pour identifier les goulots d’étranglement ou les problèmes de performances lors d’un transfert de données en utilisant les protocoles TCP et UDP.

Pour utiliser iPerf3, vous devez d’abord l’installer sur votre ordinateur. Sur une distribution Debian, vous pouvez l’installer en utilisant la commande suivante :

1sudo apt install iperf3

Sur Fedora, vous pouvez l’installer en utilisant la commande suivante :

1sudo yum install iperf3

Une fois iPerf3 installé, vous pouvez le configurer en tant que serveur en utilisant la commande suivante :

1iperf3 --server

Pour mesurer le débit entre votre connexion et un serveur distant, utilisez la commande suivante :

1iperf3 --client paris.testdebit.info --port 9240

Cela enverra un ping au serveur de Bouygues Telecom et affichera le résultat sous forme de tableau, comme ceci :

| Interval | Transfer | Bitrate | Retr | Cwnd |

|---|---|---|---|---|

| 0.00-1.00 sec | 22.3 MBytes | 187 Mbits/sec | 1 | 195 KBytes |

| 1.00-2.00 sec | 42.4 MBytes | 355 Mbits/sec | 0 | 315 KBytes |

| 2.00-3.00 sec | 48.3 MBytes | 406 Mbits/sec | 0 | 407 KBytes |

| 3.00-4.00 sec | 48.5 MBytes | 407 Mbits/sec | 0 | 479 KBytes |

| 4.00-5.00 sec | 48.0 MBytes | 403 Mbits/sec | 0 | 546 KBytes |

| 5.00-6.00 sec | 49.1 MBytes | 412 Mbits/sec | 0 | 605 KBytes |

| 6.00-7.00 sec | 47.5 MBytes | 398 Mbits/sec | 0 | 659 KBytes |

| 7.00-8.00 sec | 48.8 MBytes | 409 Mbits/sec | 0 | 708 KBytes |

| 8.00-9.00 sec | 47.5 MBytes | 398 Mbits/sec | 0 | 755 KBytes |

| 9.00-10.00 sec | 47.5 MBytes | 398 Mbits/sec | 0 | 799 KBytes |

En utilisant iPerf3, vous pouvez facilement mesurer le débit maximum de votre connexion et identifier les éventuels problèmes de performance. Cet outil est gratuit et open source, et facile à utiliser sur les distributions Linux les plus courantes.

Il existe de nombreuses options et fonctionnalités avancées dans iPerf3 qui peuvent être utilisées pour affiner les tests et obtenir des informations plus précises sur les performances de votre connexion. Par exemple, vous pouvez spécifier le nombre de threads à utiliser pour le test, la taille des paquets à envoyer, le nombre de seconds de durée de test, etc.

Pour en savoir plus sur les différentes options et fonctionnalités de iPerf3, vous pouvez consulter la documentation en ligne disponible sur le site officiel de iPerf3. Vous y trouverez également des instructions détaillées pour l’installation et l’utilisation de iPerf3 sur différentes plateformes et systèmes d’exploitation.

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:39;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:79:"Bunny Fonts une alternative à Google Fonts conforme à la réglementation RGPD";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:96:"https://azlinux.fr/bunny-fonts-une-alternative-a-google-fonts-conforme-a-la-reglementation-rgpd/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Fri, 29 Jul 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:96:"https://azlinux.fr/bunny-fonts-une-alternative-a-google-fonts-conforme-a-la-reglementation-rgpd/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:2728:"

Bunny Fonts est une alternative gratuite aux polices Google Fonts, qui est conforme à la réglementation RGPD. Si vous utilisez actuellement les polices Google Fonts sur votre site web, vous pouvez facilement passer à Bunny Fonts en remplaçant simplement le domaine Google par Bunny dans votre balise HTML. Par exemple, si vous utilisez actuellement cette balise :

1<link rel="stylesheet" href="https://fonts.google.com/css2?family=Karla&family=Lato:wght@300;400;700&display=swap">

Vous pouvez la remplacer par ceci :

1<link rel="stylesheet" href="https://fonts.bunny.net/css?family=karla:400|lato:300,400,700">

Pour le moment, la version 2 de l’API n’est pas disponible mais cela n’a pas trop d’importance.

Vous pouvez également utiliser une alternative gratuite développée par coolLabs : github.com/coollabsio/fonts

De même, il suffit de remplacer la balise HTML par le domaine, mais vous pouvez héberger le service sur votre serveur si vous le souhaitez.

1<link rel="stylesheet" href="https://api.fonts.coollabs.io/css2?family=Karla&family=Lato:wght@300;400;700&display=swap">

Midjourney est le nom d’une intelligence artificielle qui crée des images à partir de descriptions textuelles élaborées par un laboratoire de recherche indépendant, comme le modèle DALL-E développé par la société OpenAI.

Depuis hier quand j’écris cet article, il est possible d’essayer l’intelligence artificielle Midjourney pour générer de l’art. Pour cela, il suffit d’aller sur leur site et de rejoindre leur serveur Discord, vous aurez accès à 25 crédits pour générer des images.

Comme vous pouvez l’imaginer en regardant l’image d’illustration de l’article, j’ai voulu voir ce qu’était cette intelligence artificielle et je trouve que les résultats sont assez impressionnants. Voici un aperçu de certaines des images réalisées par l’intelligence artificielle Midjourney, mais je vous suggère tout de même de l’essayer par vous-même pour vous faire votre propre opinion.

Cette application “simule” les services Google Play dont l’application Google Camera a besoin, ce qui permet d’utiliser l’application caméra sur des appareils sans services Google Play comme sous LineageOS.

Vous pouvez télécharger la dernière version sur GitHub :

Si vous n’avez pas l’application Google Camera, vous pouvez trouver des centaines d’APK ici qui fonctionneront avec de grandes chances sur votre appareil si vous choisissez la bonne :)

Si malheureusement vous ne parvenez pas à faire fonctionner l’application, vous pouvez essayer la caméra fournie par le projet open source à but non lucratif GrapheneOS qui fonctionne parfaitement

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:42;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:67:"ReVanced supprime les publicités invisibles de YouTube sur Android";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:86:"https://azlinux.fr/revanced-supprime-les-publicites-invisibles-de-youtube-sur-android/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Wed, 27 Jul 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:86:"https://azlinux.fr/revanced-supprime-les-publicites-invisibles-de-youtube-sur-android/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:1880:"

Vous connaissiez probablement YouTube Vanced mais il n’est malheureusement plus disponible en raison des menaces de Google envers les développeurs de cesser de distribuer l’application

Mais heureusement pour vous, depuis juin, l’équipe de ReVanced a repris le développement de cette version modifiée de YouTube.

Pour obtenir cette application, vous pouvez soit la construire à partir des sources disponibles sur leur GitHub, soit obtenir l’APK sur le canal Telegram officiel. Cependant, si vous voulez directement l’application, je la mets à votre disposition sur le Share azLinux :

J’essaierai de mettre à jour régulièrement ce fichier avec la nouvelle version disponible pour le moment il vous suffit d’installer les deux APK disponibles à cette adresse :

Tout ce que vous avez à faire est de profiter

Si vous voulez une interface simple, je recommande NewPipe qui offre toutes les fonctionnalités de YouTube :

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:43;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:65:"Comment installer SmartTubeNext sur l'Amazon Fire TV Stick ?";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:70:"https://azlinux.fr/installer-smarttubenext-sur-l-amazon-fire-tv-stick/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Tue, 26 Jul 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:70:"https://azlinux.fr/installer-smarttubenext-sur-l-amazon-fire-tv-stick/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:1452:"

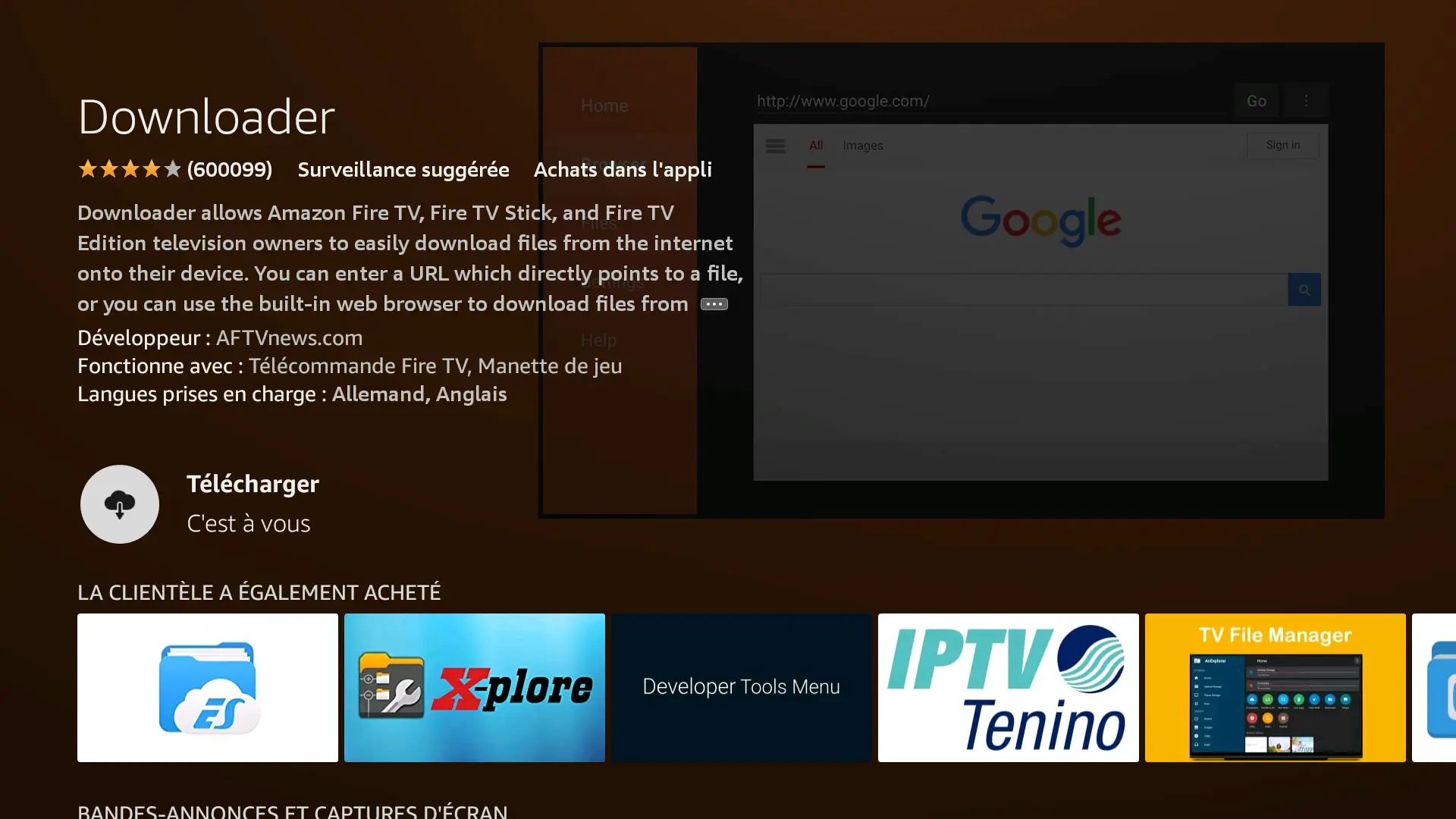

SmartTubeNext est une application sans publicité pour regarder des vidéos YouTube sur les téléviseurs Android / Fire TV Stick.

Vous devez auparavant installer cette application via le Fire TV App Store :

Il vous suffit ensuite de vous rendre sur cette application et d’entrer le lien suivant : is.gd/Av2x6E

Une fois le téléchargement terminé, il vous sera demandé de lancer l’installation :

Rien de plus ! Maintenant vous pouvez profiter de YouTube sans les publicités agaçantes.

Si le projet vous est utile, n’hésitez pas à soutenir l’équipe à l’origine du projet : patreon.com/smarttube.

";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}}}}i:44;a:6:{s:4:"data";s:63:" ";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";s:5:"child";a:1:{s:0:"";a:5:{s:5:"title";a:1:{i:0;a:5:{s:4:"data";s:75:"Comment prendre une capture d'écran sur l'Amazon Fire TV Stick ?";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"link";a:1:{i:0;a:5:{s:4:"data";s:74:"https://azlinux.fr/prendre-une-capture-d-ecran-sur-l-amazon-fire-tv-stick/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:7:"pubDate";a:1:{i:0;a:5:{s:4:"data";s:31:"Mon, 25 Jul 2022 09:00:00 +0200";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:4:"guid";a:1:{i:0;a:5:{s:4:"data";s:74:"https://azlinux.fr/prendre-une-capture-d-ecran-sur-l-amazon-fire-tv-stick/";s:7:"attribs";a:0:{}s:8:"xml_base";s:0:"";s:17:"xml_base_explicit";b:0;s:8:"xml_lang";s:0:"";}}s:11:"description";a:1:{i:0;a:5:{s:4:"data";s:1963:"

Pour installer ADB sur votre poste, il vous suffit d’exécuter cette commande :

1sudo apt install android-tools-adb

Exécutez cette commande pour vous connecter à la Fire TV :

1adb connect 192.168.1.17

Pour enregistrer la capture d’écran dans un fichier :

1adb exec-out screencap -p > screenshot.png

Pour copier la capture d’écran dans le presse-papiers :

1adb exec-out screencap -p > xclip -t image/png